La mia Homepage

GPGshell

English version available

GPGshell è un interfaccia grafica

che permette di usare con comodità e facilità il

programma crittografico GnuPG

Il suo scopo è cifrare/decifrare files e/o messaggi di posta elettronica ma anche firmare (e verificare firme) files o messaggi.

L'autore del programma è l'instancabile Roger Sondermann che dall'anno 2000 sforna in continuazione nuove versioni di

questo Front-end ad ogni release sempre più funzionale e completo (le ultime versioni permettono anche di creare file SDA)

Il sito ufficiale di GPGshell è www.jumaros.de dove nella apposita sezione dedicata a questo programma è possibile

scaricarlo gratuitamente, GPGshell non ha limitazioni di sorta e può essere usato sia per uso privato che per quello aziendale.

Il programma gira su tutti i sistemi Windows 95 - 98 - Me - 2000 - NT - XP e al momento in cui aggiorno questa pagina

l'ultima versione è la 3.10 rilasciata il giorno 2 Marzo 2004

Il suo scopo è cifrare/decifrare files e/o messaggi di posta elettronica ma anche firmare (e verificare firme) files o messaggi.

L'autore del programma è l'instancabile Roger Sondermann che dall'anno 2000 sforna in continuazione nuove versioni di

questo Front-end ad ogni release sempre più funzionale e completo (le ultime versioni permettono anche di creare file SDA)

Il sito ufficiale di GPGshell è www.jumaros.de dove nella apposita sezione dedicata a questo programma è possibile

scaricarlo gratuitamente, GPGshell non ha limitazioni di sorta e può essere usato sia per uso privato che per quello aziendale.

Il programma gira su tutti i sistemi Windows 95 - 98 - Me - 2000 - NT - XP e al momento in cui aggiorno questa pagina

l'ultima versione è la 3.10 rilasciata il giorno 2 Marzo 2004

Scaricare

il programma

Come già scritto sopra è

possibile scaricarlo dal sito ufficiale ma

un download alternativo è possibile farlo anche su Simtel

Le dimensioni del file (zip) da scaricare (relative alla versione 3.01) sono molto ridotte, solo 1962 Kb

Una volta scaricato il file gpgsh301.zip dovete estrarne il contenuto con un programma per la decompressione dei files come

ad esempio 7-Zip (Freeware e Open Source) Izarc Winzip Powerarchiver oppure altri compressori noti o meno noti.

Per fare questa verifica dovete possedere nel vostro portachiavi la chiave di Roger Sondermann e avere già un programma

come GnuPG o PGP, se ancora non possedete nè l'uno nè l'altro potete installare il programma anche senza fare questo

accertamento purchè siate certi al 100 % della genuinità del setup*

* (quindi prelevate GPGshell solo dal sito ufficiale o dai link proposti lì, niente download da siti dubbi o file spediti per email)

Prima di iniziare il setup vi rammento che per funzionare GPGshell necessita di GnuPG in particolare la versione 3.01 di

GPGshell vuole come requisito minimo la versione 1.2.2 - 1.2.3 o la più recente1.2.4 di GNUPG

Quindi abbiamo due possibile casi:

1) Non possedete GnuPG quindi continuate a leggere e vediamo come scaricarlo e installarlo.

2) Possedete già sul PC una versione recente di GnuPG quindi saltate questo parte e arrivate alla parte "Installare GPGshell"

GnuPG è un programma multipiattaforma ma noi andremo a prelevare la versione per Windows (1,27 Mb)

Una volta scaricato il file basta estrarlo in una cartella qualunque, per esempio C:\Programmi\GnuPG oppure C:\GnupG

Non dovete fare altro, le vecchie versioni di GPGshell richiedevano una modifica del file autoexec.bat ma le nuove no.

Una volta estratto il contenuto del file gnupg-w32cli- 1.2.4 .zip in una cartella dovete solo installare GPGshell, sarà lui al

termine della procedura di installazione a chiedervi il percorso della cartella dove avete estratto gpg.exe e sarà sempre lui a fare

le necessarie modifiche al registro di sistema (anche queste erano richieste dalle vecchie versioni di GPGshell)

Nell'immagine seguente vediamo il contenuto del file, per la cronaca i files con estensione .mo sono files relativi al linguaggio

se lo desiderate potete eliminarli tutti tranne quello che interessa a voi (it.mo riguarda la lingua italiana)

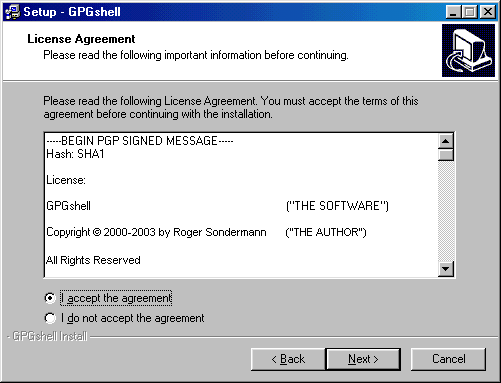

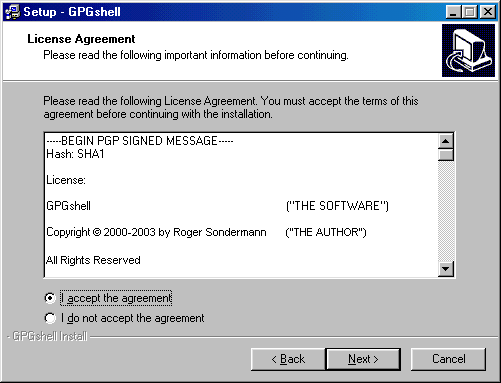

Per proseguire dovete leggere e accettare la licenza

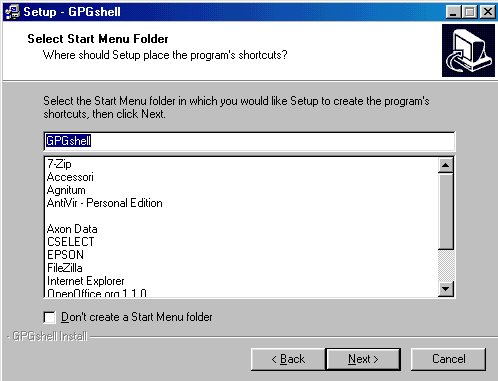

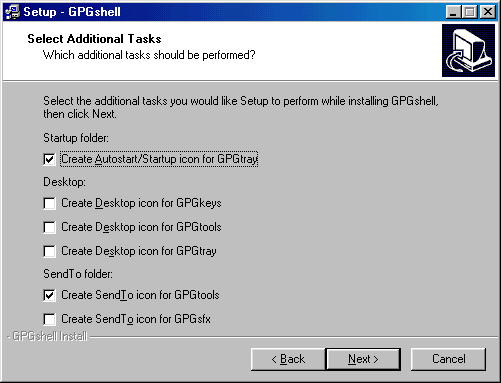

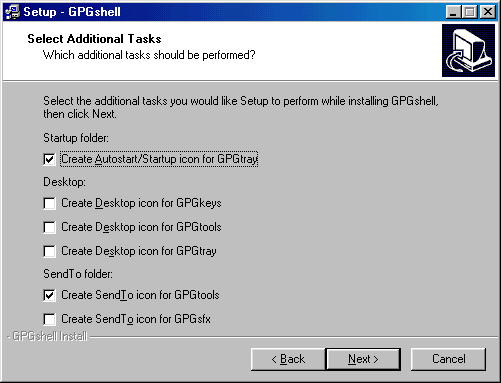

Nell'immagine successiva vedete le varie scelte possibili a livello di icone sul desktop e nella tray, è anche possibile creare un

collegamento all'interessante funzione GPGsfx (SFX cifrati) nel menù Send To (Invia a:) vi consiglio di spuntare questa opzione.

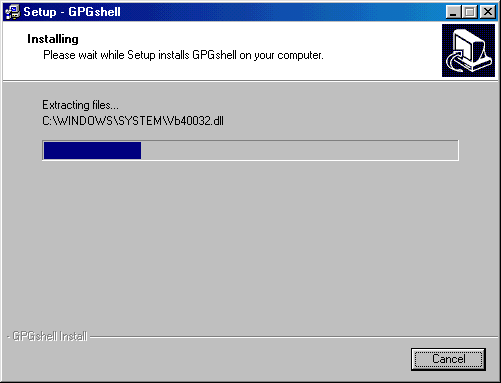

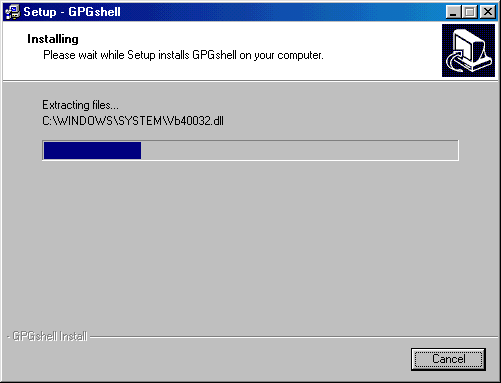

Ora inizia l'installazione dei files vera e propria

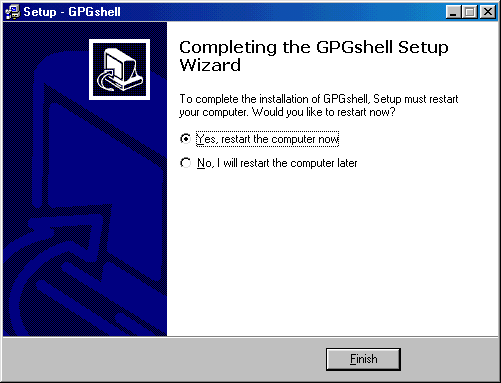

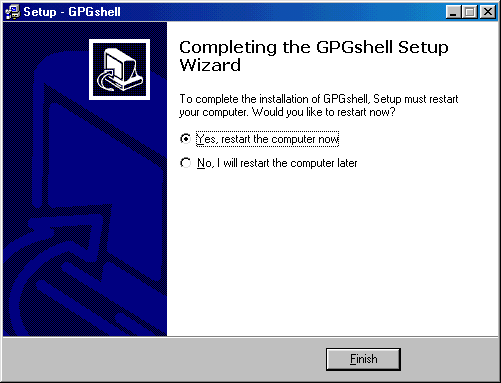

Al termine dovete riavviare il computer

Dopo il riavvio

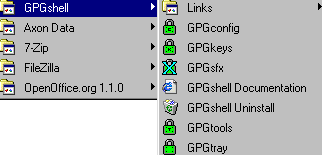

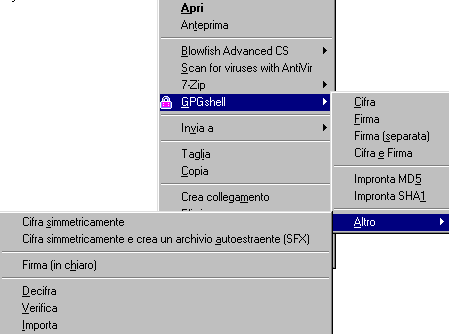

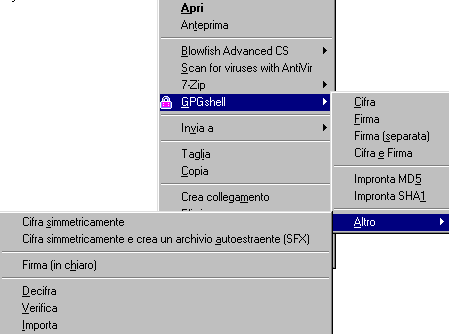

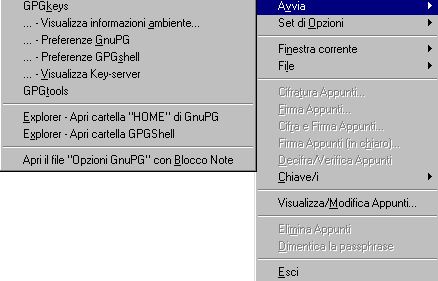

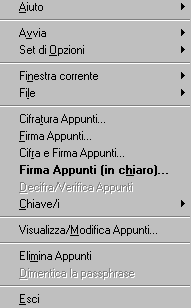

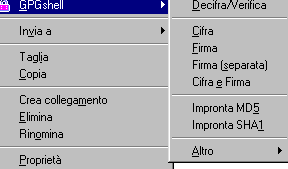

Cliccando con il tasto destro del mouse sull'icona di GPGshell vedrete apparire un menù verticale.

.

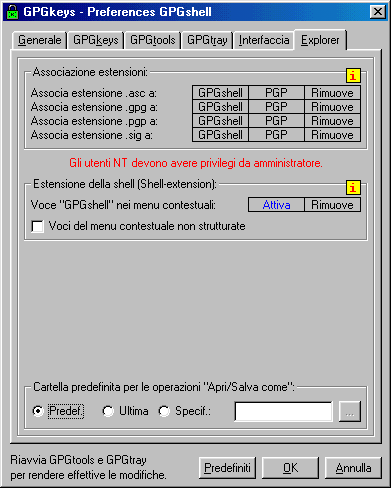

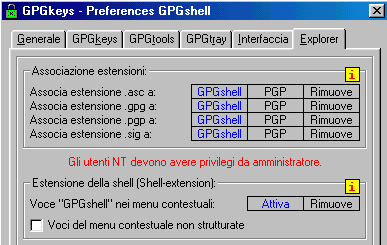

Sottolineo che se volete rimuovere la voce GPGshell dal menù contestuale del mouse (o viceversa) e /o associare a GPGshell

le varie estensioni .gpg .asc o.sig dovete prima cliccare nei rispettivi riquadri sino a farli diventare blu e poi premere il pulsante

OK e per rendere effettiva la modifica. E' quasi sempre necessario il riavvio del computer

Per creare la vostra prima chiave con GPGshell (è questo il vostro caso?) cliccate sull'icona di GPGKeys presente sia sul

desktop che nel menù Start - Programmi - GPGshell vedrete aprirsi il portachiavi.

La prima volta che lanciate in esecuzione GPGKeys vedrete comparire un avviso in inglese che vi chiede se importare un

portachiavi già esistente, premendo no si aprirà invece subito il cosidetto "portachiavi" (vuoto se non avevate già una chiave)

Per creare la chiave premete CTRL+ N oppure cliccate su Chiave/i (vedi immagine sopra) e poi Nuova

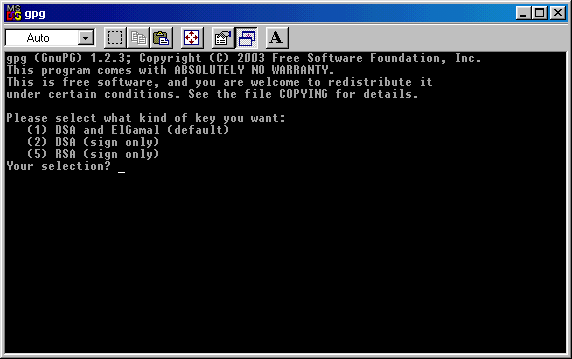

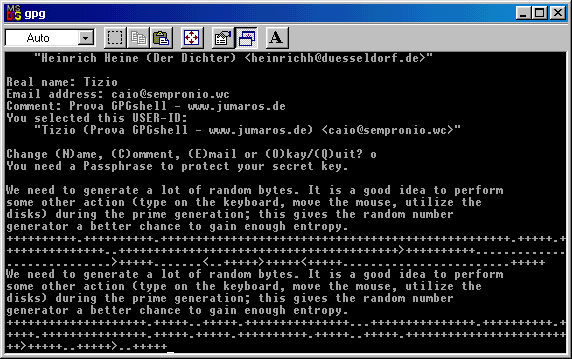

Apparirà una finestra DOS dove vi verrà chiesto che tipo di chiave creare, sono possibili tre scelte, quella di default è creare

una chiave DSA e Elgamal (cifra e firma) per creare tale chiave scrivete 1 (uno) e premete il tasto Invio

A questo punto appare la possibilità (se si è cambiata idea o se si è commesso qualche errore) di modificare i valori inseriti

in precedenza senza dover magari annullare la creazione della chiave e reiniziare tutto da capo.

Se tutto è stato inserito correttamente premete il tasto O (O come occhio) per passare alla fase successiva che consiste

nell'inserire una passafrase (password) che protegge la vostra chiave da un uso non autorizzato.

Sotto vedete la richiesta di inserimento della passafrase, vi ricordo che una passafrase corretta è composta

da almeno 8 (o più) lettere, numeri e caratteri speciali, si raccomanda vivamente di creare una password "dedicata"

(diversa quindi da quelle di posta elettronica, accesso a Internet e programmi di messaggistica immediata )

Premetto che un messaggio cifrato con una passafrase "Pippo" è sicuro come quello cifrato con una password composta da

d4h§3782\Y0344X@àò^ la differenza è che se qualcuno si impadronisce della vostra chiave perchè riesce ad accedere

fisicamente al vostro PC (o anche da Internet tramite un Trojan o una vulnerabilità del software) dovrà faticare assai prima di

riuscire a trovare la passafrase giusta attraverso tentativi o con appositi programmi di brute force.

Create quindi una passafrase che sia equilibrata, cioè un giusto compromesso tra sicurezza e facilità di uso senza cadere in

esagerazioni che vi costringano a digitare un enciclopedia ogni volta che dovete cifrare/decifrare/firmare un messaggio o un

file o che ancora peggio vi costringano a scriverla da qualche parte, magari su un bigliettino vicino al computer.

Si raccomanda per favorire l'entropia (la generazione di dati casuali) di muovere il mouse, di usare il disco rigido.

(esempio: aprire o chiudere cartelle, aprire files ) e di usare la tastiera durante la creazione della chiave.

Al termine della creazione della chiave verrete avvisati e potrete chiudere la finestra DOS

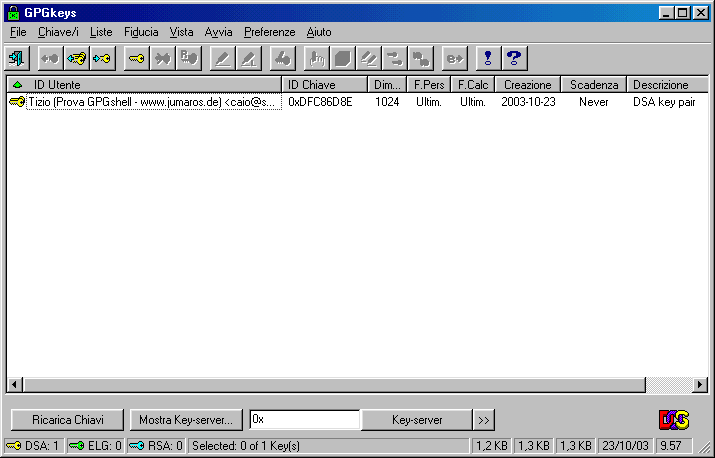

Ora potete raggiungere di nuovo il portachiavi (GPGkeys) e trovare la vostra chiave appena generata, il colore giallo identifica

la chiave come DSA.

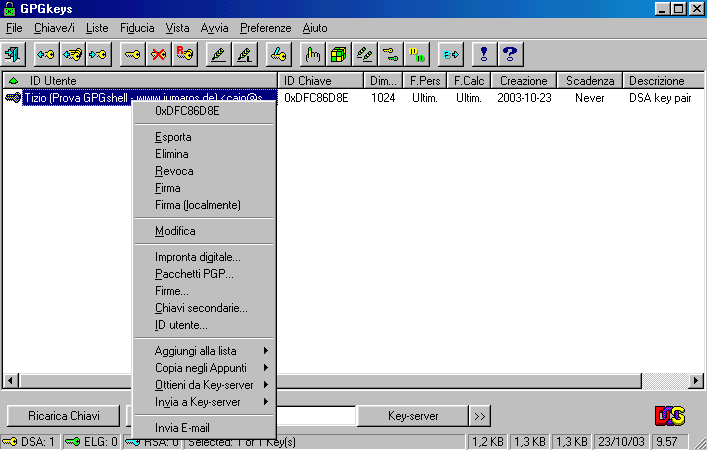

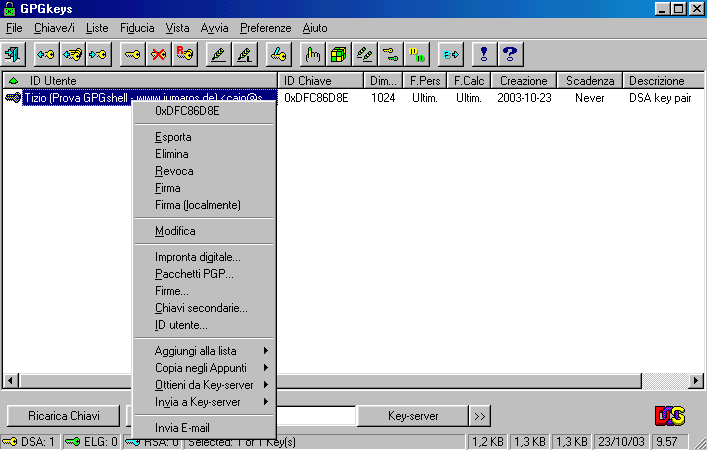

Selezionando la chiave potete (con il tasto destro del mouse) avere accesso a varie funzionalità

Creare un file GPG-SFX con GPGshell

GPGshell comprende anche l'utilissima possibilità di creare file autoestraenti crittografati (un pò come gli SDA di PGP )

Questo è molto utile se dovete mandare messaggi e/o documenti crittografati a persone che non hanno sul loro computer

un programma crittografico compatibile con PGP/GnuPG o che anche installandolo non sono in grado di usarlo.

Si tratta in pratica di un file SFX autoestraente che richiede una password al momento di essere aperto, questa password

chiaramente non viaggerà insieme al file crittografato spedito per email ma verrà comunicata al destinatario per telefono o

concordata di persona in anticipo (o come preferite voi)

Per poter usare questa funzione bisognava una volta scaricare a parte alcuni files ed estrarli in alcune cartelle ma dalla versione

3.00 tutto è compreso nell'installazione e non dovete quindi scaricare nulla.

Se voi (o il destinatario) non siete esperti di crittografia e dovete far viaggiare per email dei dati riservati, bancari o medici

questa funzione degli SFX può rivelarsi particolarmente utile - vi ricordo anche che dall'inizio del 2004 in Italia è in vigore il

Decreto Legislativo del 30 Giugno 2003 (196/03) "Codice in materia di protezione dei dati personali" dove all'articolo 34

punto h si parla proprio di "adozione di tecniche di cifratura" che organismi sanitari (studi medici compresi) sono tenuti ad usare

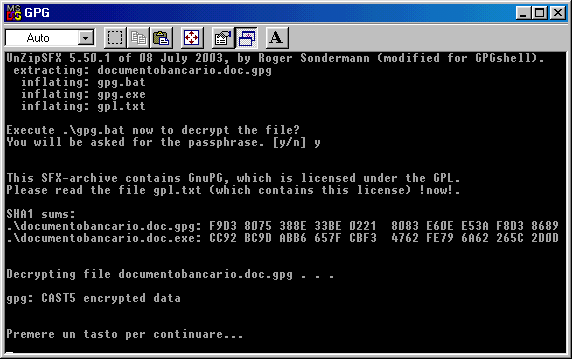

Appare poi la richiesta di inserire la password, dopo averla digitata premete di nuovo il tasto invio

Il documento cifrato all'interno dell'SFX viene estratto e premendo un qualsiasi tasto la finestra DOS viene chiusa.

corte, ricordate inoltre che per cifrare un SDA non dovete inserire come password la vostra passafrase di GnuPG , se usate

abitualmente gli SDA per trasferire via email documenti riservati (specie se di elevata importanza finanziaria) usate per cifrarli

una password sempre diversa che comunicherete al destinatario al momento della effettiva ricezione del file.

Ricordate che tutti i messaggi email nel percorso mittente-destinatario viaggiano per numerosi server e vi è quindi la possibilità

per chi gestisce tali server di visualizzare tali messaggi (e i loro allegati) e volendo anche di farne in automatico una copia su cui

è possibile eseguire comodamente in seguito dei tentativi di decifratura.

Quindi viene spedito il file via email alla filiale B - ricevuto il file la filiale B lo salva sul desktop (senza aprirlo) telefona alla filiale

A e si fa dire innanzi tutto il digest (detto anche il sums o checksum) del file, quindi si procede alla verifica di questo digest.

Se tutto il digest comunicato per telefono corrisponde a quello del file ricevuto la filiale B lancerà in esecuzione il file SDA e

provvederà quando richiesto all'inserimento della password che ne permette la decifrazione.

Perchè questa precazione di verificare che il file sia lo stesso?

I motivi sono molteplici, andiamo dalla possibilità di sostituire l'SDA allegato al messaggio con un altro dal contenuto diverso

alla possibilità che l'SDA contenga un virus allegato intenzionalmente (o accidentalmente) infatti molti virus vanno a infettare

tutti i files con estensione .exe - inoltre vi è la possibilità che qualcuno prepari una trappola per impossessarsi della password

potrebbe per esempio intercettare il file SDA, e inserire nell'eseguibile una backdoor che potrebbe sottrarre la password e/o

prendere il controllo della macchina del destinatario (è molto più facile fare una cosa del genere che violare un files cifrato)

Se tutto questo può sembrare esagerato al navigatore qualunque ricordate che esistono categorie di persone che con il

computer lavorano ($$$) o eseguono studi e ricerche molto delicate..

I punti critici di tutta questa operazione sono quindi due, verificare che quello che è stato spedito sia uguale a quello che

arriva a destinazione e lo scambio della password necessaria alla decrittazione*

* (assurdo allegare la password dell'SDA allo stesso messaggio o a un messaggio successivo se esso viaggia senza cifratura)

Lo scambio della password può avvenire per telefono oppure (modo ancora più sicuro) potete preparare due fogli identici

contententi 31 password tutte diverse, in occasione di un incontro mensile potete consegnarne al collega una copia e per

telefono dirgli " la password del file SDA che ti ho spedito oggi è la numero..." in tal caso si va a vanificare una eventuale

intercettazione ambientale effettuata abusivamente, è più facile e comodo corrompere un tecnico di una società telefonica che

violare un file cifrato con una password decente.

Le dimensioni del file (zip) da scaricare (relative alla versione 3.01) sono molto ridotte, solo 1962 Kb

Una volta scaricato il file gpgsh301.zip dovete estrarne il contenuto con un programma per la decompressione dei files come

ad esempio 7-Zip (Freeware e Open Source) Izarc Winzip Powerarchiver oppure altri compressori noti o meno noti.

Nell'immagine sopra vedete il contenuto

del file zip, si tratta di tre files, uno è un file .diz con le

note di rilascio del programma

(potete aprirlo con un editor di testo o usare il programma Freeware GetDiz ) l'altro file è il setup che permette di installare

GPGshell mentre l'ultimo è un file .sig che permette di verificare che l'eseguibile sia autentico e non abbia subito alterazioni.

(potete aprirlo con un editor di testo o usare il programma Freeware GetDiz ) l'altro file è il setup che permette di installare

GPGshell mentre l'ultimo è un file .sig che permette di verificare che l'eseguibile sia autentico e non abbia subito alterazioni.

Per fare questa verifica dovete possedere nel vostro portachiavi la chiave di Roger Sondermann e avere già un programma

come GnuPG o PGP, se ancora non possedete nè l'uno nè l'altro potete installare il programma anche senza fare questo

accertamento purchè siate certi al 100 % della genuinità del setup*

* (quindi prelevate GPGshell solo dal sito ufficiale o dai link proposti lì, niente download da siti dubbi o file spediti per email)

Prima di iniziare il setup vi rammento che per funzionare GPGshell necessita di GnuPG in particolare la versione 3.01 di

GPGshell vuole come requisito minimo la versione 1.2.2 - 1.2.3 o la più recente1.2.4 di GNUPG

Quindi abbiamo due possibile casi:

1) Non possedete GnuPG quindi continuate a leggere e vediamo come scaricarlo e installarlo.

2) Possedete già sul PC una versione recente di GnuPG quindi saltate questo parte e arrivate alla parte "Installare GPGshell"

Scaricare

GnuPG

Gnu Privacy Guard è il

successore Freeware e Open Source di PG, è un programma libero

da restrizioni e si può utilizzare

sia per uso privato che per quello aziendale, il sito ufficiale dove prelevarlo è www.gnupg.org - il programma è di piccole

dimensioni e funziona solo da riga di comando, da qui la necessità (se non siete più che esperti) di usare delle interfacce grafiche

come GPGshell o WinPT che permettono di esguire le varie operazioni di cifratura o firma con facilità e rapidità.

sia per uso privato che per quello aziendale, il sito ufficiale dove prelevarlo è www.gnupg.org - il programma è di piccole

dimensioni e funziona solo da riga di comando, da qui la necessità (se non siete più che esperti) di usare delle interfacce grafiche

come GPGshell o WinPT che permettono di esguire le varie operazioni di cifratura o firma con facilità e rapidità.

GnuPG è un programma multipiattaforma ma noi andremo a prelevare la versione per Windows (1,27 Mb)

Una volta scaricato il file basta estrarlo in una cartella qualunque, per esempio C:\Programmi\GnuPG oppure C:\GnupG

Non dovete fare altro, le vecchie versioni di GPGshell richiedevano una modifica del file autoexec.bat ma le nuove no.

Una volta estratto il contenuto del file gnupg-w32cli- 1.2.4 .zip in una cartella dovete solo installare GPGshell, sarà lui al

termine della procedura di installazione a chiedervi il percorso della cartella dove avete estratto gpg.exe e sarà sempre lui a fare

le necessarie modifiche al registro di sistema (anche queste erano richieste dalle vecchie versioni di GPGshell)

Nell'immagine seguente vediamo il contenuto del file, per la cronaca i files con estensione .mo sono files relativi al linguaggio

se lo desiderate potete eliminarli tutti tranne quello che interessa a voi (it.mo riguarda la lingua italiana)

---

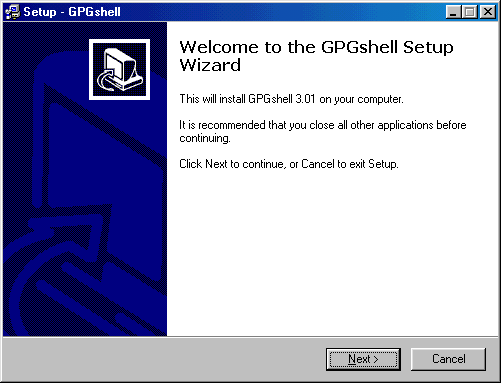

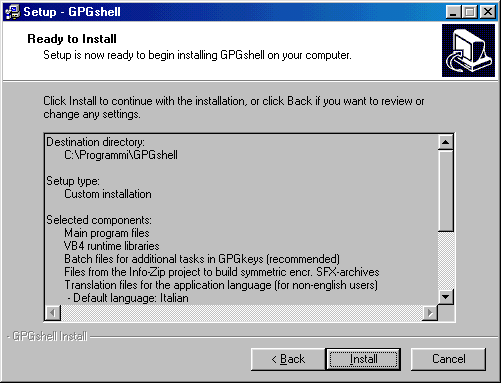

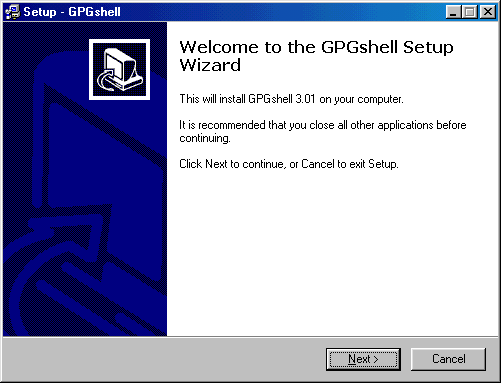

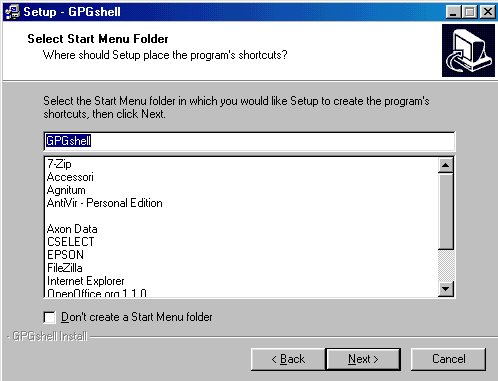

Installare GPGshell

Installare GPGshell

A

questo punto tutto è pronto per l'installazione di GPGshell,

dovete solo fare doppio clic sul setup per iniziare

Per proseguire dovete leggere e accettare la licenza

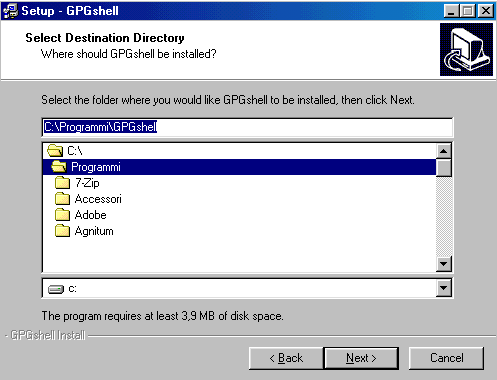

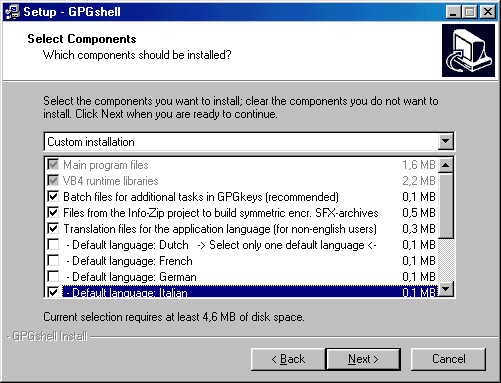

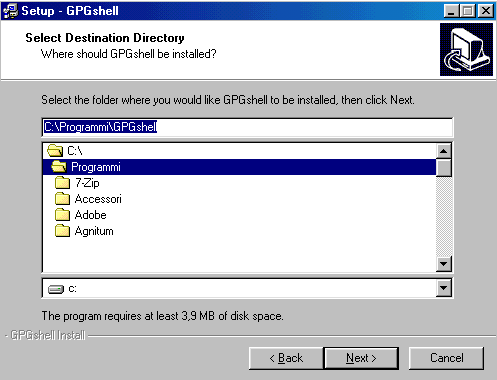

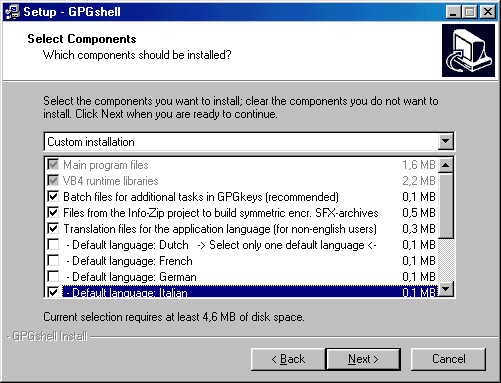

Viene chiesto che tipo di installazione

eseguire, lasciate tutto come trovate, installazioni diverse sono la

compatta e la

personalizzata ma rammentate che le librerie VB4 sono necessarie per il corretto di funzionamento di GPGshell, l'installazione

completa è quindi quella vivamente consigliata, ricordate di mettere il segno di spunta a "Default language Italian" (vedi sotto)

personalizzata ma rammentate che le librerie VB4 sono necessarie per il corretto di funzionamento di GPGshell, l'installazione

completa è quindi quella vivamente consigliata, ricordate di mettere il segno di spunta a "Default language Italian" (vedi sotto)

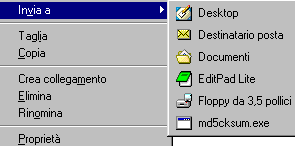

Nell'immagine successiva vedete le varie scelte possibili a livello di icone sul desktop e nella tray, è anche possibile creare un

collegamento all'interessante funzione GPGsfx (SFX cifrati) nel menù Send To (Invia a:) vi consiglio di spuntare questa opzione.

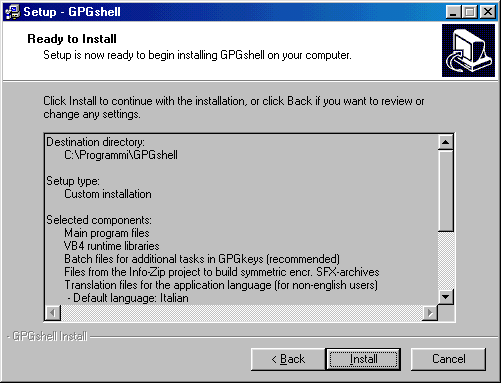

Ora inizia l'installazione dei files vera e propria

Al termine dovete riavviare il computer

Dopo il riavvio

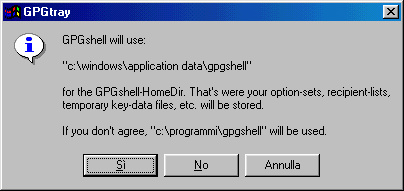

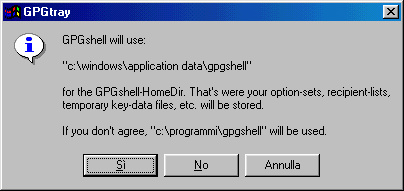

Al riavvio del computer vedrete

comparire la seguente finestra, disponibili sono tre pulsanti

(Sì No e Annulla)

Per proseguire è sufficiente premere il tasto Sì già evidenziato, nell'immagine successiva vedete cosa apparirà premendo Sì

La differenza tra il tasto Sì e quello No è solo la locazione della cartella dove GPGshell creerà i files temporanei che si generano

durante il suo uso, premendo Sì andrete ad usare la cartella di default (C:\Windows\application data\gpgshell)

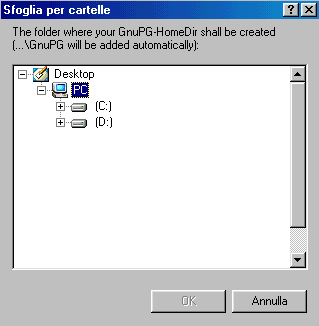

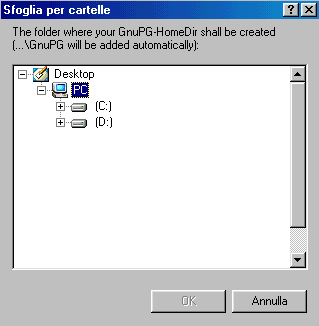

Ora dobbiamo indicare a GPGshell dove si trova gpg.exe (cartella GnuPG) quindi dovete già aver scaricato ed estratto GnuPG

in una cartella, se ancora non lo avevate fatto fatelo ora.

Apparirà la seguente finestra

Per proseguire è sufficiente premere il tasto Sì già evidenziato, nell'immagine successiva vedete cosa apparirà premendo Sì

La differenza tra il tasto Sì e quello No è solo la locazione della cartella dove GPGshell creerà i files temporanei che si generano

durante il suo uso, premendo Sì andrete ad usare la cartella di default (C:\Windows\application data\gpgshell)

Ora dobbiamo indicare a GPGshell dove si trova gpg.exe (cartella GnuPG) quindi dovete già aver scaricato ed estratto GnuPG

in una cartella, se ancora non lo avevate fatto fatelo ora.

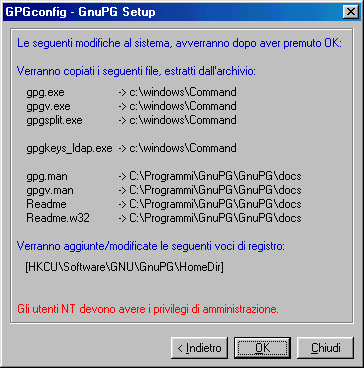

Adesso dovete premere il bottone che

vedete nell'immagine " Install GNUPG fron the distribution

ZIP-archive"

Apparirà la finestra che vedete

nell'immagine sottostante:

Premete il bottoncino "Sfoglia"  che vedete alla

destra di: "The folder to wich

the

ZIP-archive has been extracted"

che vedete alla

destra di: "The folder to wich

the

ZIP-archive has been extracted"

che vedete alla

destra di: "The folder to wich

the

ZIP-archive has been extracted"

che vedete alla

destra di: "The folder to wich

the

ZIP-archive has been extracted"Cliccando lì apparirà la

possibilità di inserire il percorso della cartella dove avete

estratto il file zip di GNUPG

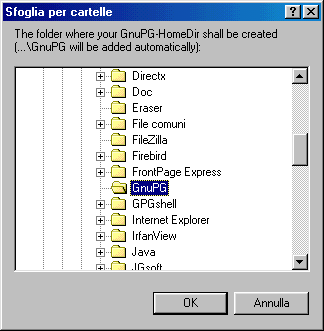

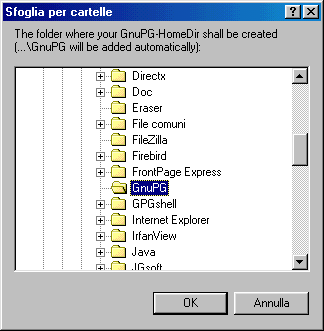

Premete il simbolo + accando

all'unità disco per espandere la struttura ad albero, dopo aver

selezionato la cartella GnuPG

premete il pulsante OK

premete il pulsante OK

Apparirà la seguente finestra

Ora premete il tasto Avanti già

evidenziato e vedrete apparire la finestra

Serve ora solo una conferma, premete OK

che vedete nell'immagine sopra e apparirà l'avviso di

installazione completata.

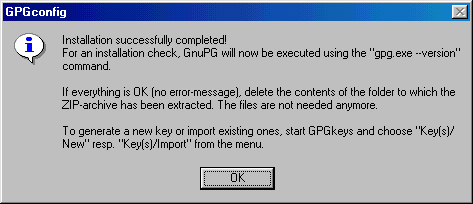

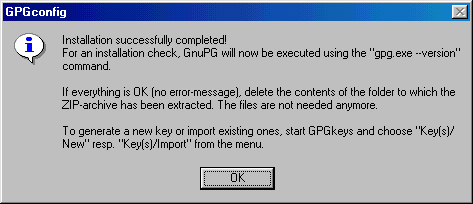

Questo che vedete sotto è

il messaggio di conferma in inglese (è normale anche se avete

scelto la lingua italiana)

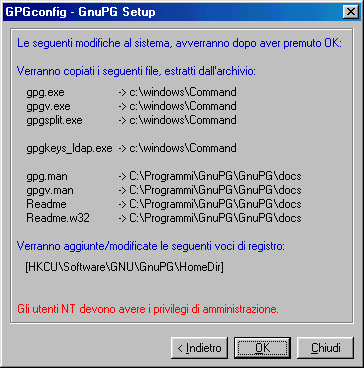

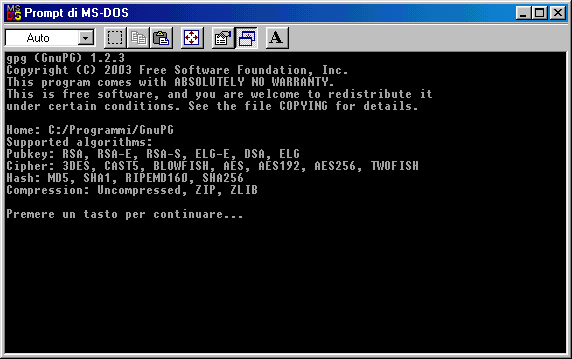

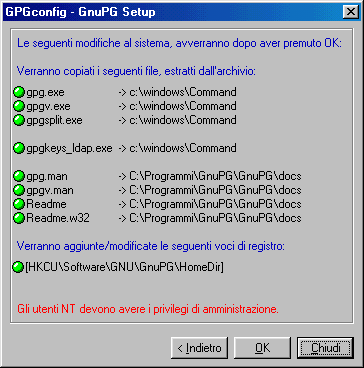

Le modifiche al sistema apportate da

GPGshell

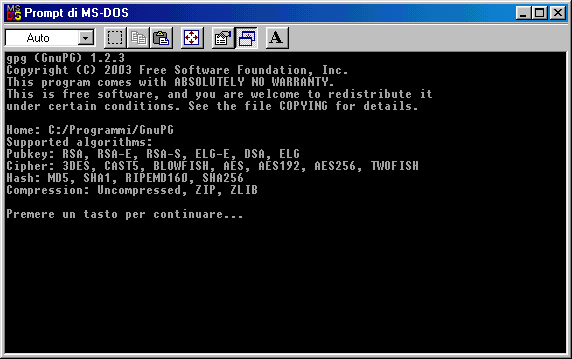

Comparirà quindi questa schermata

DOS, dovete solo premere un

qualsiasi tasto della vostra tastiera per continuare

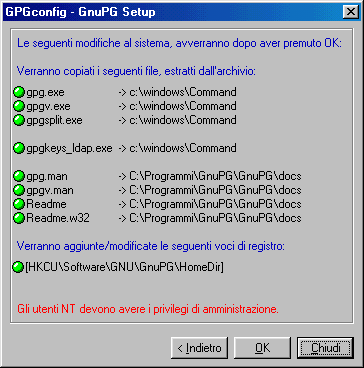

L'installazione è finita, la

finestra DOS si chiude, rimarrà aperta solo questa

finestra (vedi immagine sotto) premete

Chiudi

---

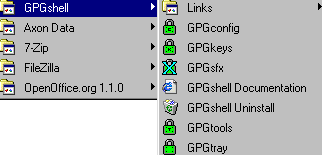

Troverete la

cartella relativa a GPGshell nel menù Start, nella parte Links trovate il collegamento web

alle

pagine dedicate alle FAQ, alla documentazione presente Online e altro.

pagine dedicate alle FAQ, alla documentazione presente Online e altro.

Sul desktop troverete (se nel setup

avete scelto di installarle) tre nuove icone con il caratteristico

lucchetto

verde

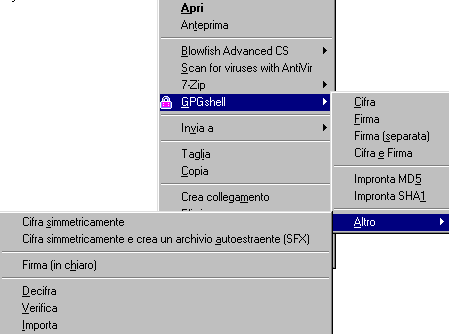

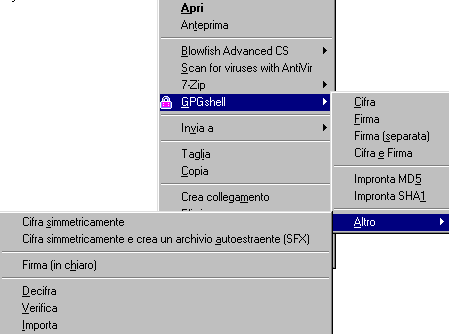

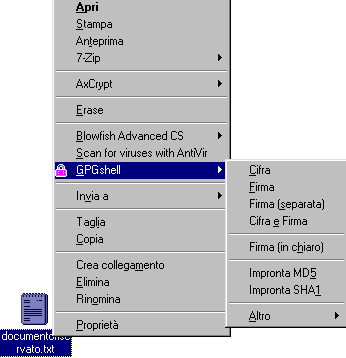

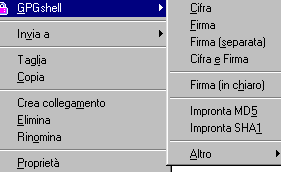

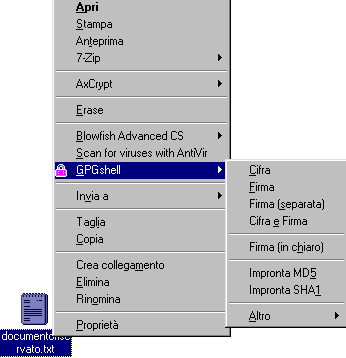

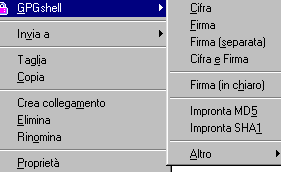

Anche nel menù contestuale del

mouse troverete la voce GPGshell con un icona verde che muta colore

quando selezionata

Selezionando Altro si apre un ulteriore sottomenù con altre interessanti caratteristiche tra cui il già citato SFX

Selezionando Altro si apre un ulteriore sottomenù con altre interessanti caratteristiche tra cui il già citato SFX

GPGshell viene inserito tra i programmi

in esecuzione automatica perciò ad ogni avvio del computer

vedrete nella tray

vicino

all'orologio il classico lucchetto di colore verde simbolo di GPGshell che ha il nome di GPGtray

all'orologio il classico lucchetto di colore verde simbolo di GPGshell che ha il nome di GPGtray

---

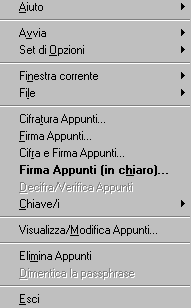

A questo punto potete premere il GPGtray

situato nel menù Start e vedrete (se avete fatto tutto bene)

apparire nella tray

vicino l'orologio il lucchetto verde di GPG

vicino l'orologio il lucchetto verde di GPG

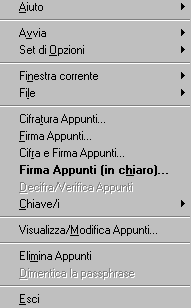

Cliccando con il tasto destro del mouse sull'icona di GPGshell vedrete apparire un menù verticale.

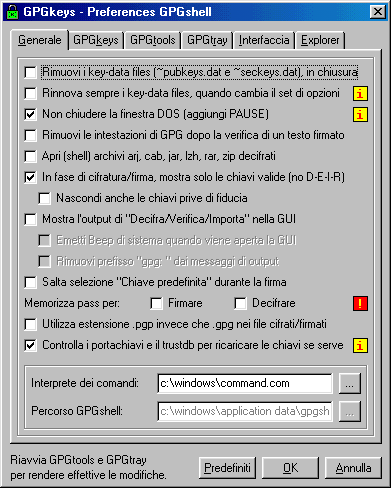

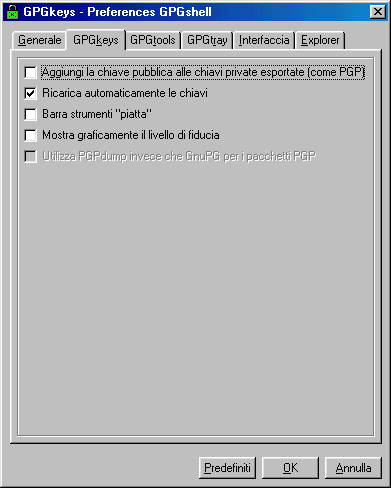

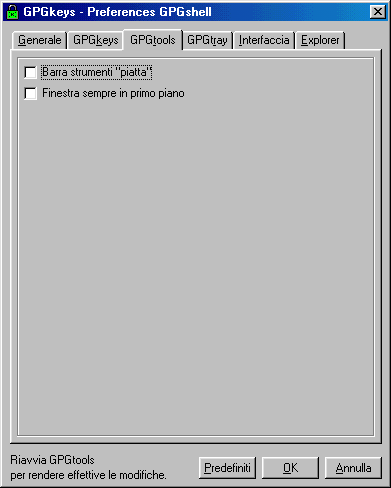

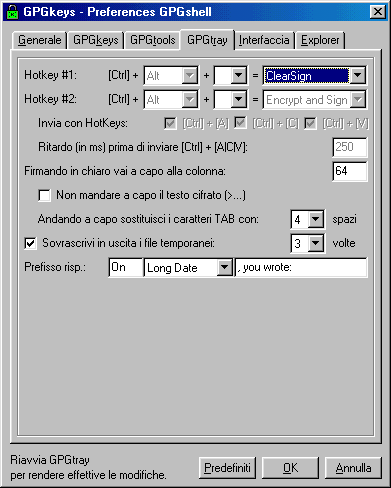

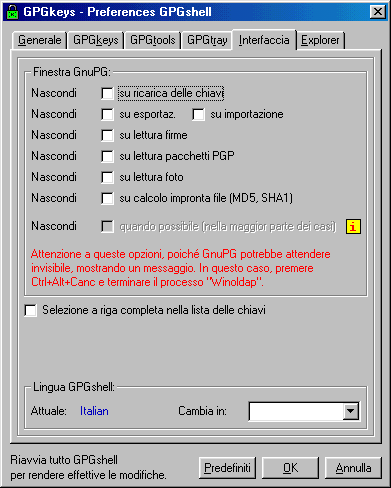

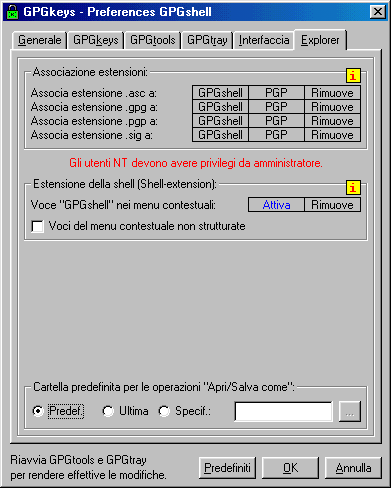

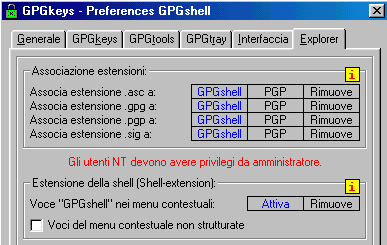

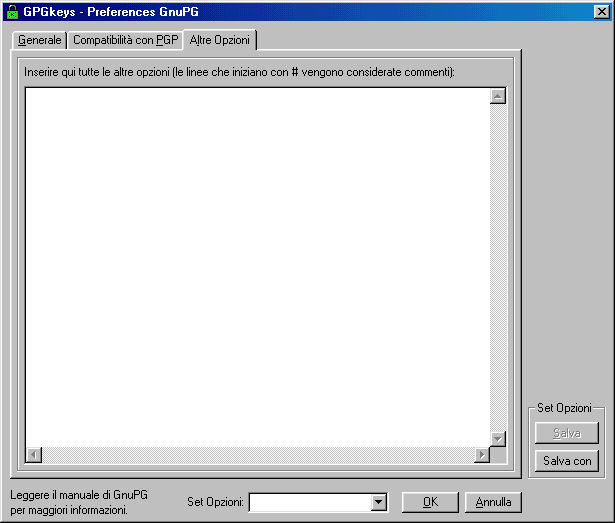

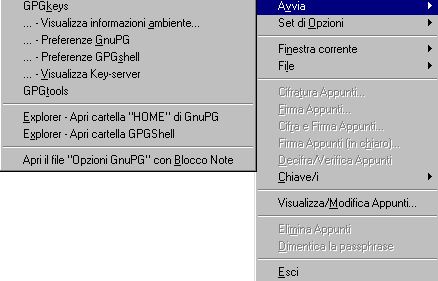

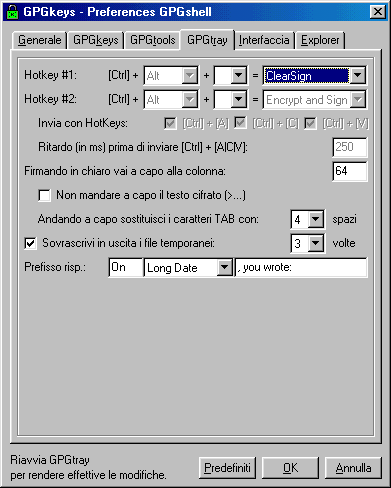

Un

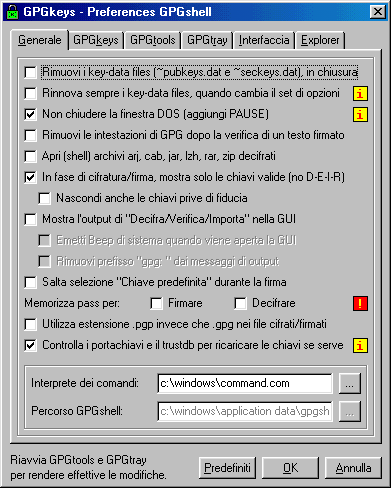

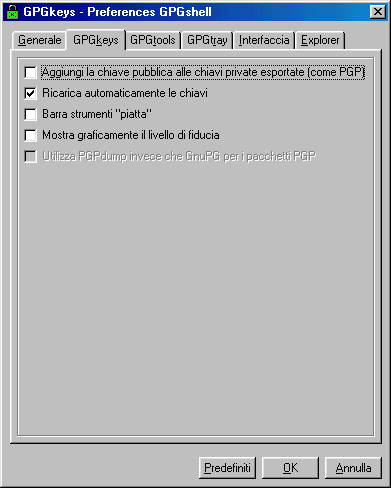

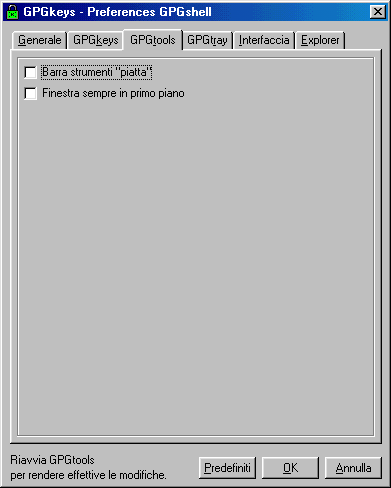

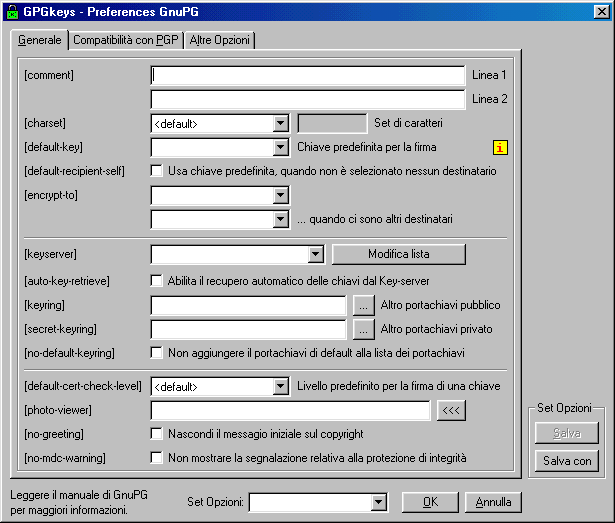

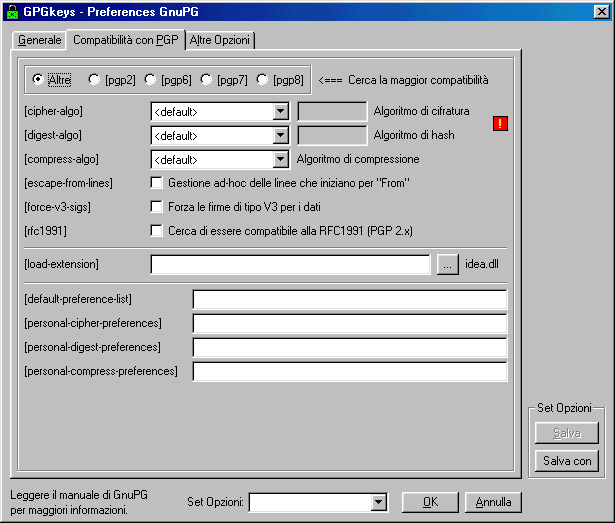

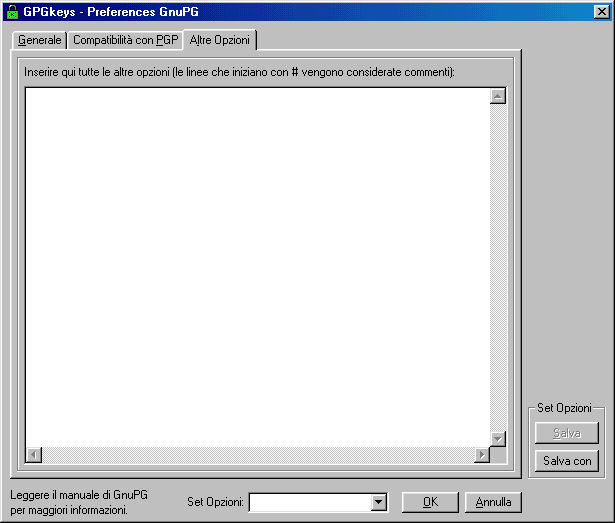

pò di schermate in lingua italiana delle preferenze di GPGshell

Sempre agendo sul menù verticale

visto prima è possibile raggiungere le Preferenze di GPGshell

Come vedete nell'immagine successiva

è possibile associare o meno a GPGshell (e anche anche

rimuoverle) le varie estensioni

.asc .gpg .sig e .pgp - inoltre se lo si desidera è possibile anche eliminare la voce GPGshell nel menù contestuale del mouse

.asc .gpg .sig e .pgp - inoltre se lo si desidera è possibile anche eliminare la voce GPGshell nel menù contestuale del mouse

Sottolineo che se volete rimuovere la voce GPGshell dal menù contestuale del mouse (o viceversa) e /o associare a GPGshell

le varie estensioni .gpg .asc o.sig dovete prima cliccare nei rispettivi riquadri sino a farli diventare blu e poi premere il pulsante

OK e per rendere effettiva la modifica. E' quasi sempre necessario il riavvio del computer

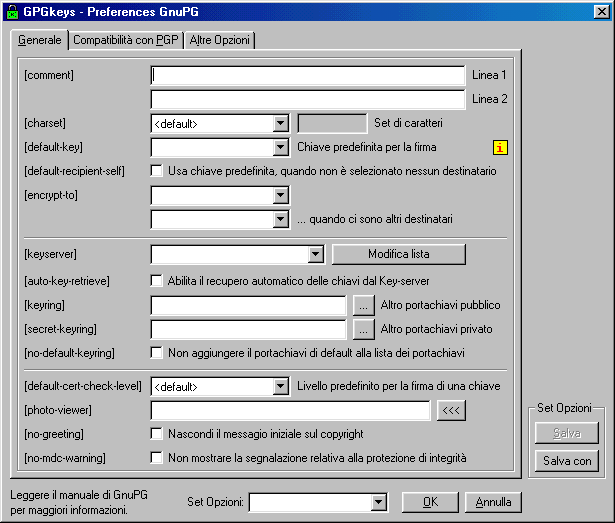

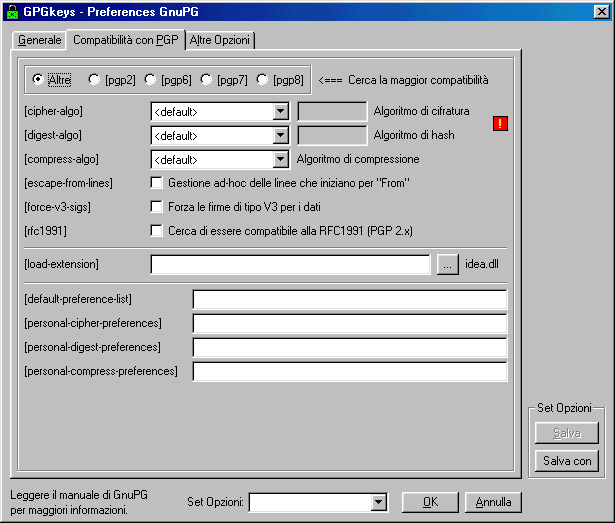

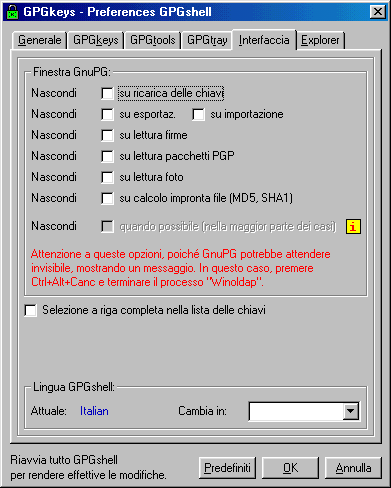

Alcune

schermate in lingua italiana delle preferenze di GPGshell (parte GnuPG)

Creare

una chiave con GPGshell

Per creare la vostra prima chiave con GPGshell (è questo il vostro caso?) cliccate sull'icona di GPGKeys presente sia sul

desktop che nel menù Start - Programmi - GPGshell vedrete aprirsi il portachiavi.

La prima volta che lanciate in esecuzione GPGKeys vedrete comparire un avviso in inglese che vi chiede se importare un

portachiavi già esistente, premendo no si aprirà invece subito il cosidetto "portachiavi" (vuoto se non avevate già una chiave)

Per creare la chiave premete CTRL+ N oppure cliccate su Chiave/i (vedi immagine sopra) e poi Nuova

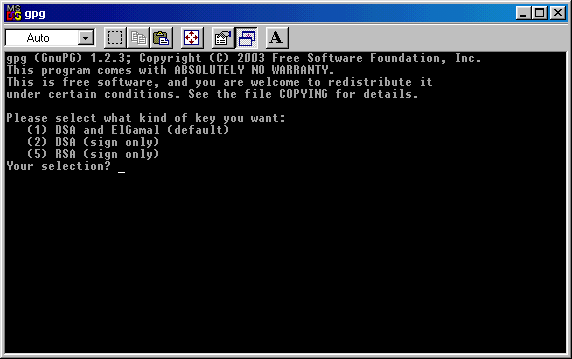

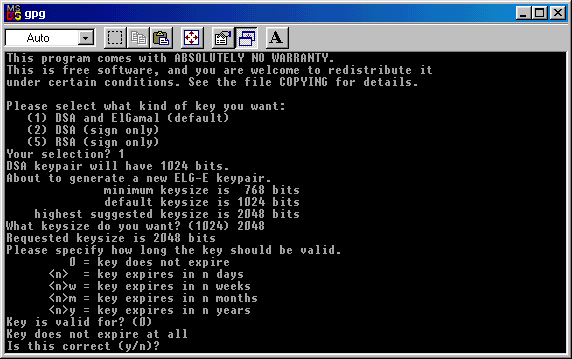

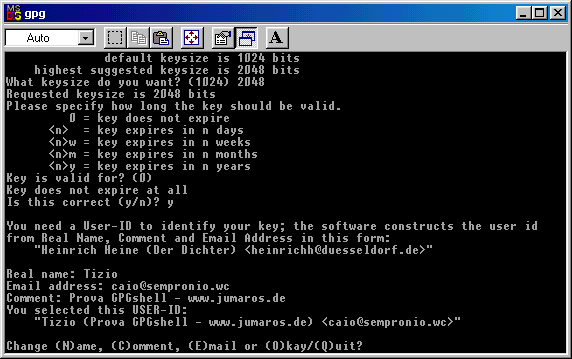

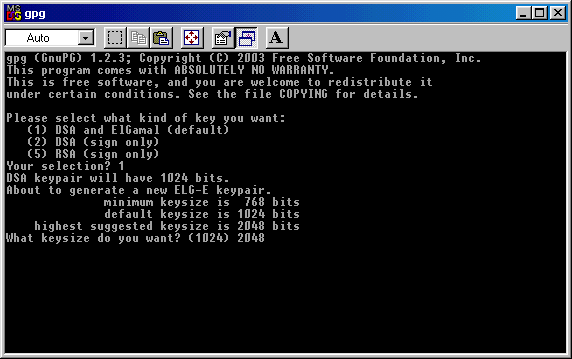

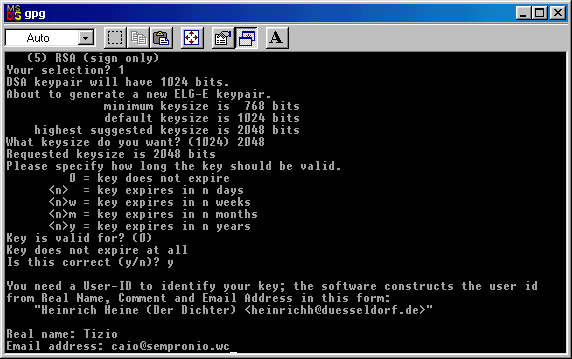

Apparirà una finestra DOS dove vi verrà chiesto che tipo di chiave creare, sono possibili tre scelte, quella di default è creare

una chiave DSA e Elgamal (cifra e firma) per creare tale chiave scrivete 1 (uno) e premete il tasto Invio

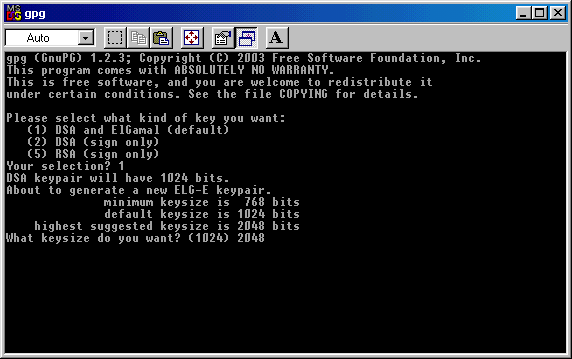

Vi sarà quindi chiesto di che

grandezza creare la chiave, di Default viene proposta una chiave di

1024 bits, nell'esempio

che vedete qui sotto io ho scritto un valore superiore (2048) dopo l'inserimento della grandezza della chiave premete di nuovo

il tasto Invio per passare alla fase successiva.

Se volte potete creare anche una chiave di grandezza 4096 bits ma 2048 è un valore ritenuto più che suffciente.

che vedete qui sotto io ho scritto un valore superiore (2048) dopo l'inserimento della grandezza della chiave premete di nuovo

il tasto Invio per passare alla fase successiva.

Se volte potete creare anche una chiave di grandezza 4096 bits ma 2048 è un valore ritenuto più che suffciente.

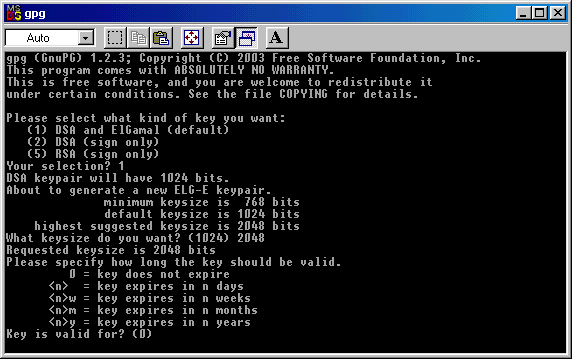

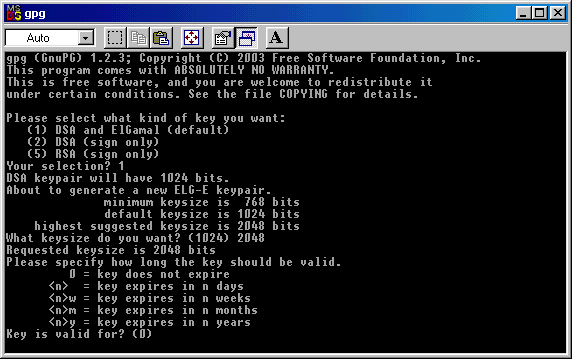

Viene ora chiesto se creare una chiave

con una data di scadenza oppure una chiave che non ne ha.

Premendo il tasto 0 (zero) viene creata una chiave senza alcuna scadenza nel tempo.

Premendo il tasto 0 (zero) viene creata una chiave senza alcuna scadenza nel tempo.

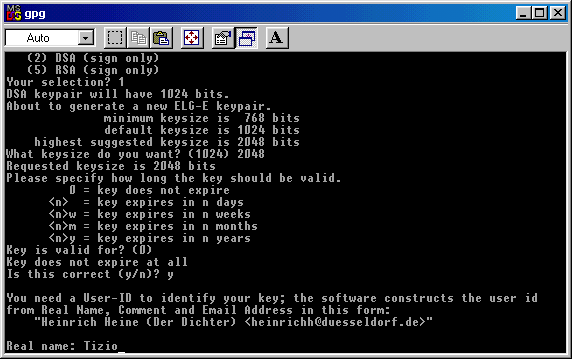

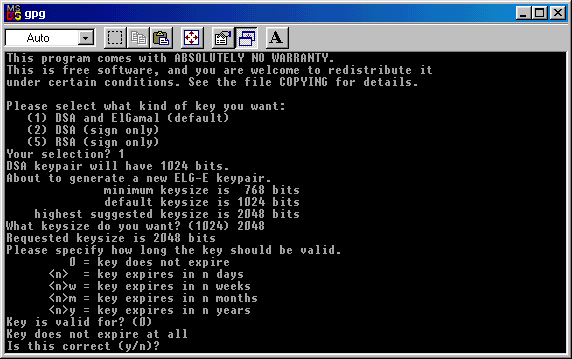

Viene chiesta conferma prima della

creazione della chiave senza data di scadenza, scrivete Y (yes)

per confermare poi

premete nuovamente il tasto Invio per passare alla fase seguente

premete nuovamente il tasto Invio per passare alla fase seguente

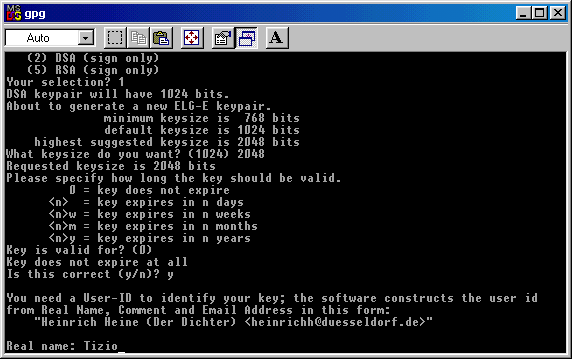

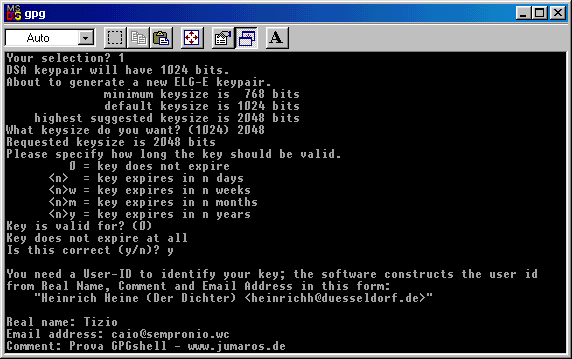

Viene ora domandato quale nome inserire,

potete inserire un nome e cognome, solo un nome o scrivere anche

"anonymous"

E' una scelta che tocca a voi...nell'esempio sottostante io ho scritto "Tizio"

E' una scelta che tocca a voi...nell'esempio sottostante io ho scritto "Tizio"

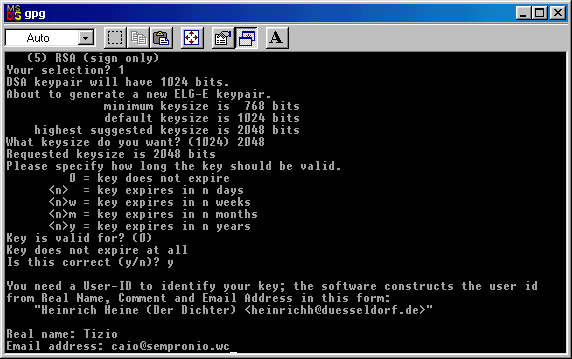

Ora è il momento di scrivere un

indirizzo email da associare alla chiave (quello che vedete qui sotto

è inventato)

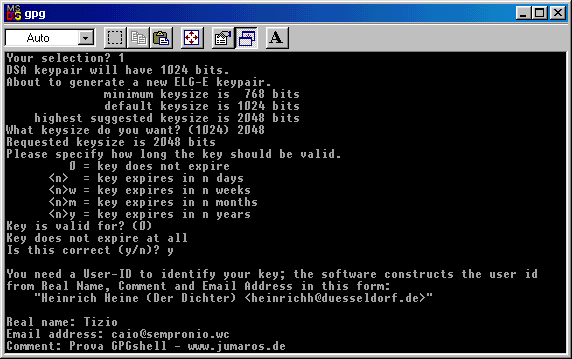

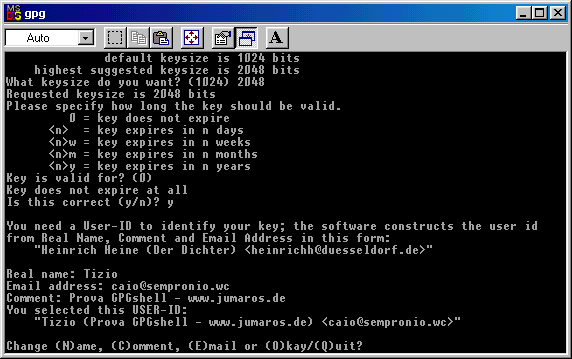

Potete se lo desiderate scrivere un

commento, una sign che apparirà in fondo a ogni messaggio

cifrato e/o firmato, se non

desiderate scrivere nulla lasciate in bianco e premete semplicemente Invio, quello nell'immagine sottostante è un esempio

di un ipotetico Comment: "Prova GPGshell - www.jumaros.de"

desiderate scrivere nulla lasciate in bianco e premete semplicemente Invio, quello nell'immagine sottostante è un esempio

di un ipotetico Comment: "Prova GPGshell - www.jumaros.de"

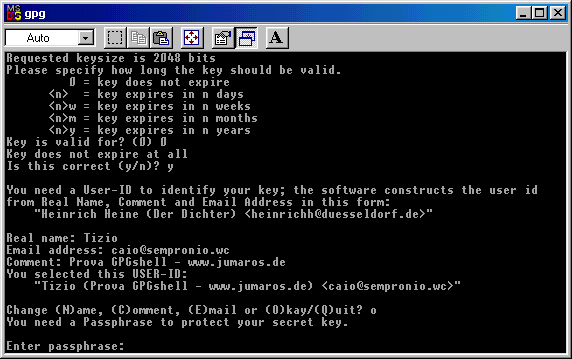

A questo punto appare la possibilità (se si è cambiata idea o se si è commesso qualche errore) di modificare i valori inseriti

in precedenza senza dover magari annullare la creazione della chiave e reiniziare tutto da capo.

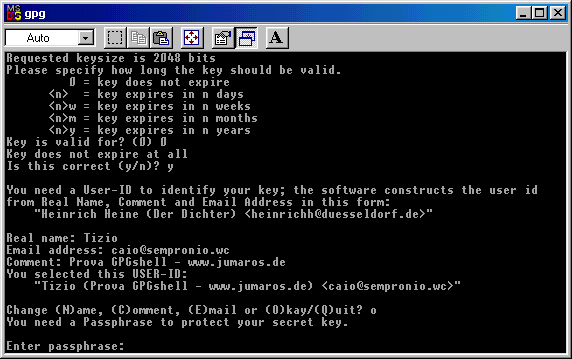

Se tutto è stato inserito correttamente premete il tasto O (O come occhio) per passare alla fase successiva che consiste

nell'inserire una passafrase (password) che protegge la vostra chiave da un uso non autorizzato.

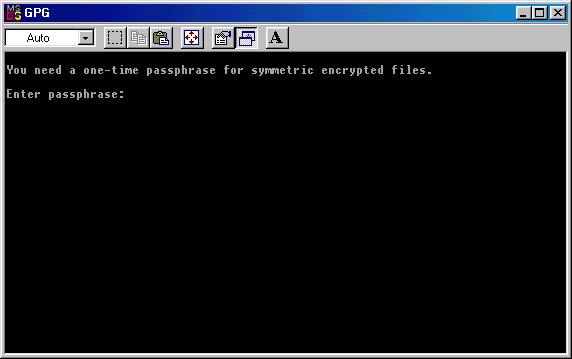

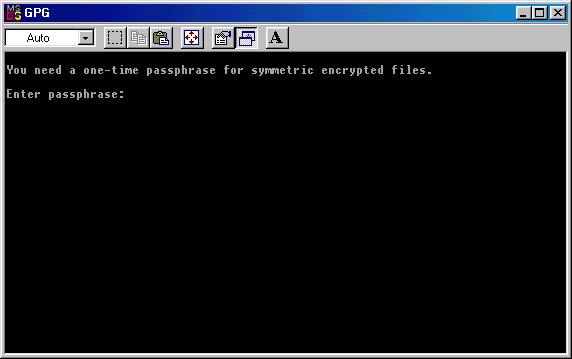

Sotto vedete la richiesta di inserimento della passafrase, vi ricordo che una passafrase corretta è composta

da almeno 8 (o più) lettere, numeri e caratteri speciali, si raccomanda vivamente di creare una password "dedicata"

(diversa quindi da quelle di posta elettronica, accesso a Internet e programmi di messaggistica immediata )

Premetto che un messaggio cifrato con una passafrase "Pippo" è sicuro come quello cifrato con una password composta da

d4h§3782\Y0344X@àò^ la differenza è che se qualcuno si impadronisce della vostra chiave perchè riesce ad accedere

fisicamente al vostro PC (o anche da Internet tramite un Trojan o una vulnerabilità del software) dovrà faticare assai prima di

riuscire a trovare la passafrase giusta attraverso tentativi o con appositi programmi di brute force.

Create quindi una passafrase che sia equilibrata, cioè un giusto compromesso tra sicurezza e facilità di uso senza cadere in

esagerazioni che vi costringano a digitare un enciclopedia ogni volta che dovete cifrare/decifrare/firmare un messaggio o un

file o che ancora peggio vi costringano a scriverla da qualche parte, magari su un bigliettino vicino al computer.

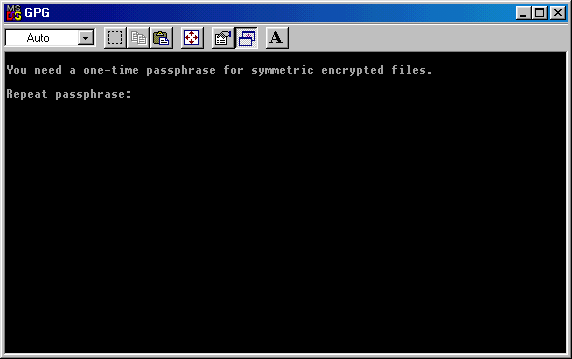

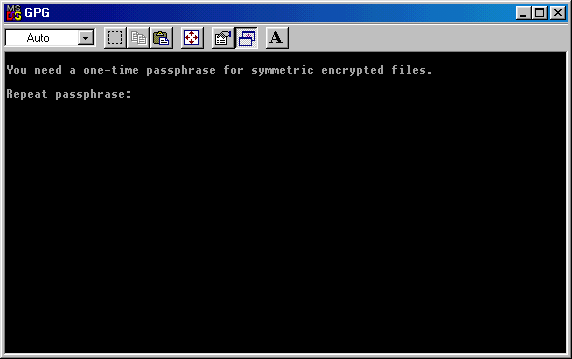

Dopo averla inserita dovrete riscriverla

di nuovo (repeat passhrase) per escludere errori di digitazione, quindi

partirà

immediatamente la generazione della chiave come potete vedere nell'immagine seguente.

immediatamente la generazione della chiave come potete vedere nell'immagine seguente.

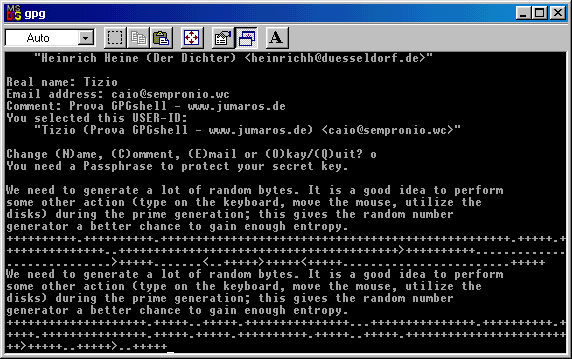

Si raccomanda per favorire l'entropia (la generazione di dati casuali) di muovere il mouse, di usare il disco rigido.

(esempio: aprire o chiudere cartelle, aprire files ) e di usare la tastiera durante la creazione della chiave.

Al termine della creazione della chiave verrete avvisati e potrete chiudere la finestra DOS

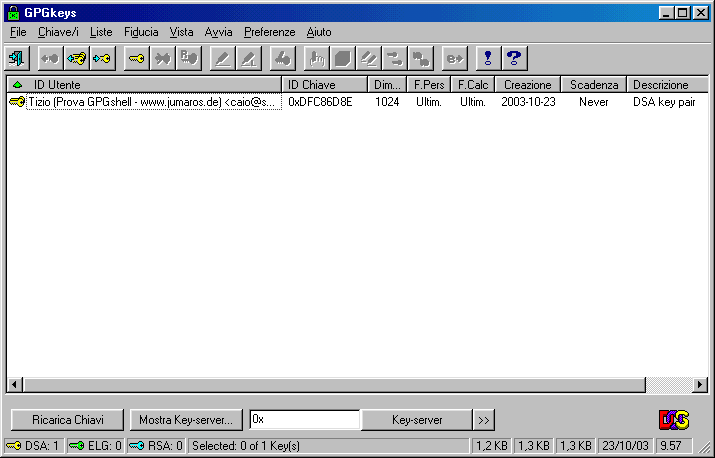

Ora potete raggiungere di nuovo il portachiavi (GPGkeys) e trovare la vostra chiave appena generata, il colore giallo identifica

la chiave come DSA.

Selezionando la chiave potete (con il tasto destro del mouse) avere accesso a varie funzionalità

Creare un file GPG-SFX con GPGshell

GPGshell comprende anche l'utilissima possibilità di creare file autoestraenti crittografati (un pò come gli SDA di PGP )

Questo è molto utile se dovete mandare messaggi e/o documenti crittografati a persone che non hanno sul loro computer

un programma crittografico compatibile con PGP/GnuPG o che anche installandolo non sono in grado di usarlo.

Si tratta in pratica di un file SFX autoestraente che richiede una password al momento di essere aperto, questa password

chiaramente non viaggerà insieme al file crittografato spedito per email ma verrà comunicata al destinatario per telefono o

concordata di persona in anticipo (o come preferite voi)

Per poter usare questa funzione bisognava una volta scaricare a parte alcuni files ed estrarli in alcune cartelle ma dalla versione

3.00 tutto è compreso nell'installazione e non dovete quindi scaricare nulla.

Se voi (o il destinatario) non siete esperti di crittografia e dovete far viaggiare per email dei dati riservati, bancari o medici

questa funzione degli SFX può rivelarsi particolarmente utile - vi ricordo anche che dall'inizio del 2004 in Italia è in vigore il

Decreto Legislativo del 30 Giugno 2003 (196/03) "Codice in materia di protezione dei dati personali" dove all'articolo 34

punto h si parla proprio di "adozione di tecniche di cifratura" che organismi sanitari (studi medici compresi) sono tenuti ad usare

Un esempio pratico di uso

Vediamo ora di fare un test pratico

della creazione di un SFX, supponiamo di avere il documento "documento

bancario.doc"

e di volerlo cifrare con GPGshell SFX per inviarlo poi via email ad un collega di un altra filiale.

e di volerlo cifrare con GPGshell SFX per inviarlo poi via email ad un collega di un altra filiale.

Selezionate il documento che volete

cifrare e poi (nel menù contestuale destro del mouse)

scegliete questo percorso:

GPGshell - Altro - Cifra simmetricamente e crea un archivio autoestraente (SFX)

Vi verrà chiesto di inserire una passafrase, per fare un semplice test come facciamo ora potete scrivere tranquillamente: 123

Aprire il file SFX

GPGshell - Altro - Cifra simmetricamente e crea un archivio autoestraente (SFX)

Vi verrà chiesto di inserire una passafrase, per fare un semplice test come facciamo ora potete scrivere tranquillamente: 123

Vi verrà chiesto di ripetere

nuovamente la passafrase inserita (non si vede cosa inserite

quindi attenti a cosa digitate)

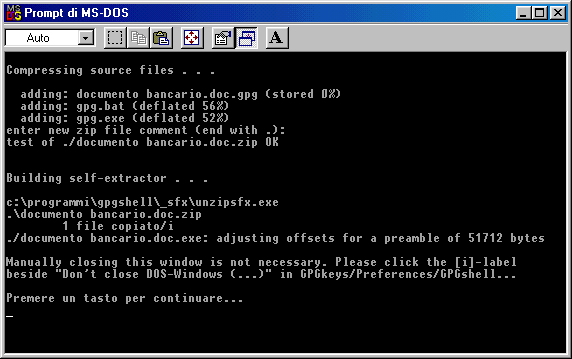

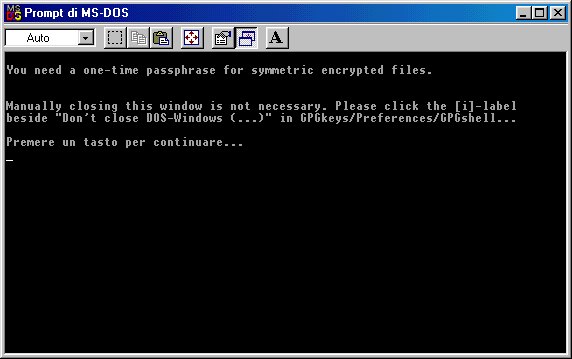

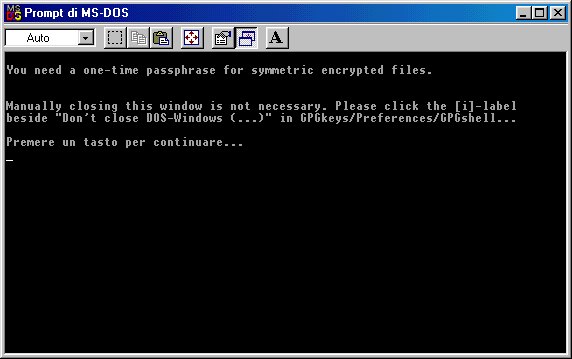

Riscritta la passafrase di conferma

premente il tasto Invio per passare automaticamente alla fase

successiva, premete dopo

l'apparizione del messaggio che vedete sotto un qualsiasi tasto, si chiuderà questa finestra e se aprirà un altra.

l'apparizione del messaggio che vedete sotto un qualsiasi tasto, si chiuderà questa finestra e se aprirà un altra.

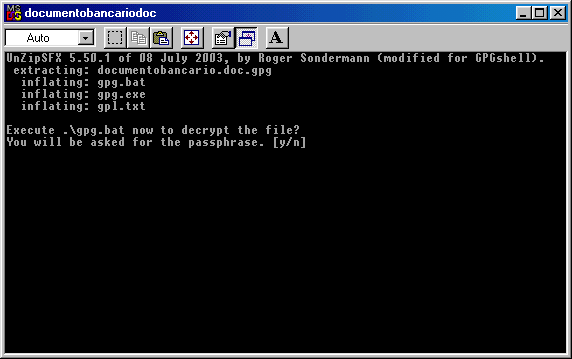

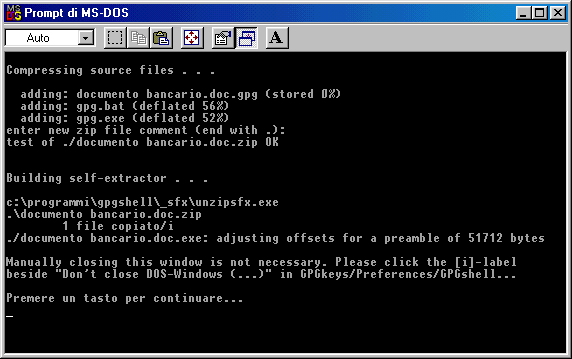

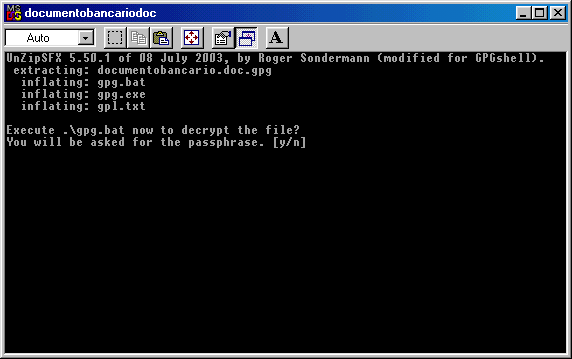

Nell'immagine seguente leggete cosa

accade, il documento bancario viene compresso

e cifrato e vengono aggiunti anche

una copia di gpg.exe (compresso) e gpg.bat.

Si avete capito bene, nell'eseguibile SFX che si va a creare viene aggiunta una copia compressa di GnuPG, questo è

necessario in quanto altrimenti non sarebbe possibile per il destinatario decifrare il messaggio, le dimensioni di questo SFX

saranno quindi sempre: eseguibile di GnuPG (600 Kb in origine) che viene compresso (quindi scende a 300 Kb) a cui vanno

aggiunte le dimensioni del documento da cifrare (viene però compresso anche esso)

una copia di gpg.exe (compresso) e gpg.bat.

Si avete capito bene, nell'eseguibile SFX che si va a creare viene aggiunta una copia compressa di GnuPG, questo è

necessario in quanto altrimenti non sarebbe possibile per il destinatario decifrare il messaggio, le dimensioni di questo SFX

saranno quindi sempre: eseguibile di GnuPG (600 Kb in origine) che viene compresso (quindi scende a 300 Kb) a cui vanno

aggiunte le dimensioni del documento da cifrare (viene però compresso anche esso)

Dopo aver premuto un qualsiasi tasto si

chiuderà la finestra DOS e vedrete il risultato:

Avremo quindi:

La copia originale del documento che rimane integra.

La copia cifrata SFX del documento originale (documento bancario.doc.exe )

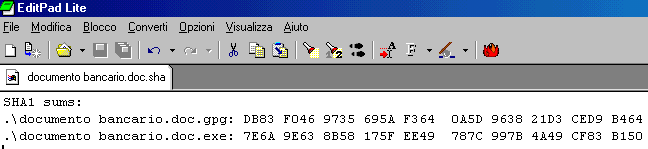

La firma SHA relativa al file SFX del documento (documento bancario.doc.sha )

Avremo quindi:

La copia originale del documento che rimane integra.

La copia cifrata SFX del documento originale (documento bancario.doc.exe )

La firma SHA relativa al file SFX del documento (documento bancario.doc.sha )

Se volete qualche info sulle dimensioni

da un documento Wordpad di circa 5 Kb ho ottenuto un doc.exe di

342 Kb mentre

il

file con estensione .sha è di soli176 Bytes.

Quindi abbiamo files di dimensioni accettabilissime da spedire per email anche nel caso di documenti più grandi.

file con estensione .sha è di soli176 Bytes.

Quindi abbiamo files di dimensioni accettabilissime da spedire per email anche nel caso di documenti più grandi.

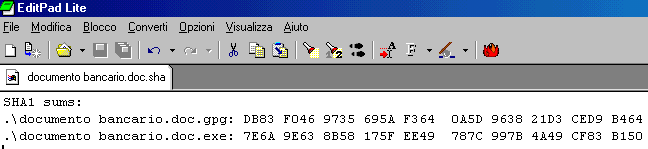

Il file con estensione.sha contiene la

firma del file cifrato ed è l'unico modo per verificarne

l'integrità (di questo parleremo dopo)

Non è indispensabile spedirlo insieme al file SFX, contiene solo un hash che dovrete annotare e comunicare al destinatario

(comunicarlo per via diversa dall'email, leggete dopo il perchè di questa comunicazione)

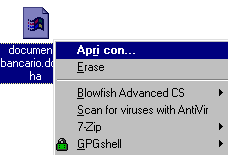

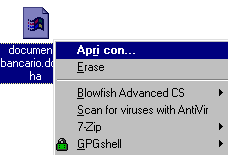

Per aprire il file .sha è sufficiente selezionare il file e poi scegliere Apri con.. nel menù contestuale del mouse.

Non è indispensabile spedirlo insieme al file SFX, contiene solo un hash che dovrete annotare e comunicare al destinatario

(comunicarlo per via diversa dall'email, leggete dopo il perchè di questa comunicazione)

Per aprire il file .sha è sufficiente selezionare il file e poi scegliere Apri con.. nel menù contestuale del mouse.

Poi nella finestrella di Windows

che si apre scegliete con quale programma aprire il documento,

andrà bene qualsiasi editor di

testo come Notepad, Wordpad o Word (l'immagine successiva si riferisce all'apertura con Editpad Lite versione italiana)

testo come Notepad, Wordpad o Word (l'immagine successiva si riferisce all'apertura con Editpad Lite versione italiana)

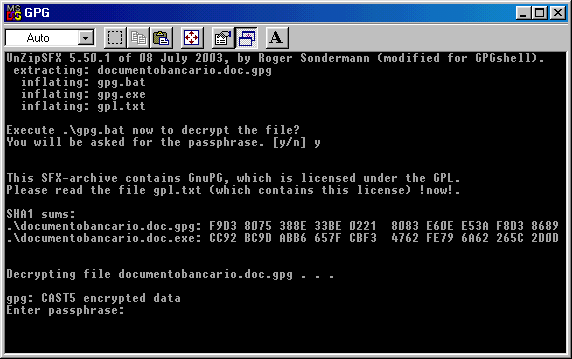

Aprire il file SFX

Vediamo di seguito qualche immagine

relativa all'apertura di questo file SFX cifrato, in pratica il

destinatario una volta

ricevuta la email non deve fare altro che salvare l'allegato su disco e poi farci doppio click per vedere comparire la richiesta

di inserire la password che porterà allo scompattamento dell'SFX e del suo contenuto.

ricevuta la email non deve fare altro che salvare l'allegato su disco e poi farci doppio click per vedere comparire la richiesta

di inserire la password che porterà allo scompattamento dell'SFX e del suo contenuto.

Cliccando sul file SFX vedrete comparire

una schermata come questa, per continuare basta scegliere Y e poi

premere

successivamente il tasto Invio

successivamente il tasto Invio

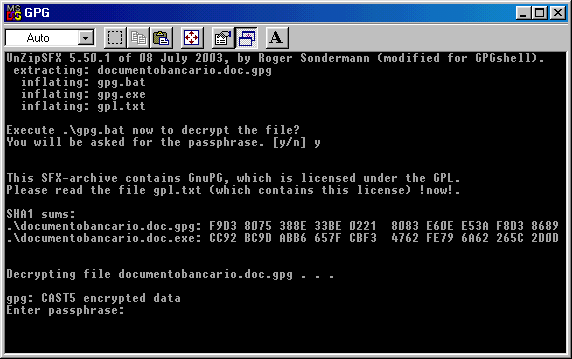

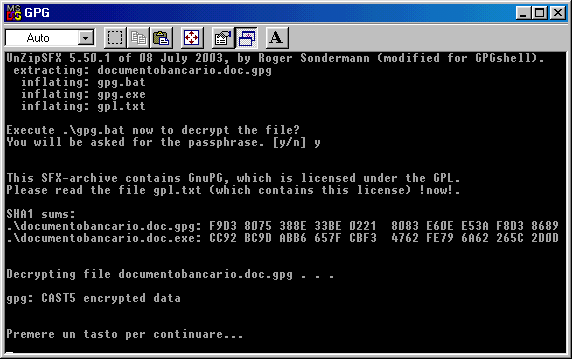

Appare poi la richiesta di inserire la password, dopo averla digitata premete di nuovo il tasto invio

Il documento cifrato all'interno dell'SFX viene estratto e premendo un qualsiasi tasto la finestra DOS viene chiusa.

Ecco di nuovo il documento nel suo

formato originale pronto per essere visualizzato.

Quanto

è sicuro un SDA ?

Se la password è "buona" vi è un ottimo livello di

sicurezza, come già scritto prima evitate quindi password banali

e/o troppo corte, ricordate inoltre che per cifrare un SDA non dovete inserire come password la vostra passafrase di GnuPG , se usate

abitualmente gli SDA per trasferire via email documenti riservati (specie se di elevata importanza finanziaria) usate per cifrarli

una password sempre diversa che comunicherete al destinatario al momento della effettiva ricezione del file.

Ricordate che tutti i messaggi email nel percorso mittente-destinatario viaggiano per numerosi server e vi è quindi la possibilità

per chi gestisce tali server di visualizzare tali messaggi (e i loro allegati) e volendo anche di farne in automatico una copia su cui

è possibile eseguire comodamente in seguito dei tentativi di decifratura.

L'importanza

del file .sha

Ecco in tal caso venirvi incontro il

contenuto del file .sha, lo scopo di quel file è quello di

permettere la verifica che il file SFX

che viene spedito via email sia effettivamente quello che il destinatario riceve.

Vediamo un esempio pratico a beneficio di chi deve eseguire questa operazione di spedizione /ricezione di un file SDA.

La filiale A della banca X deve spedire un documento riservato alla filiale B - la filiale A prepara il documento da cifrare, lo

trasforma in un file SDA e annota la password, quindi apre il file .sha e annota senza fare errori anche il contenuto dei due

digest (quello più importante è quello relativo al file .exe )

che viene spedito via email sia effettivamente quello che il destinatario riceve.

Vediamo un esempio pratico a beneficio di chi deve eseguire questa operazione di spedizione /ricezione di un file SDA.

La filiale A della banca X deve spedire un documento riservato alla filiale B - la filiale A prepara il documento da cifrare, lo

trasforma in un file SDA e annota la password, quindi apre il file .sha e annota senza fare errori anche il contenuto dei due

digest (quello più importante è quello relativo al file .exe )

Quindi viene spedito il file via email alla filiale B - ricevuto il file la filiale B lo salva sul desktop (senza aprirlo) telefona alla filiale

A e si fa dire innanzi tutto il digest (detto anche il sums o checksum) del file, quindi si procede alla verifica di questo digest.

Se tutto il digest comunicato per telefono corrisponde a quello del file ricevuto la filiale B lancerà in esecuzione il file SDA e

provvederà quando richiesto all'inserimento della password che ne permette la decifrazione.

Perchè questa precazione di verificare che il file sia lo stesso?

I motivi sono molteplici, andiamo dalla possibilità di sostituire l'SDA allegato al messaggio con un altro dal contenuto diverso

alla possibilità che l'SDA contenga un virus allegato intenzionalmente (o accidentalmente) infatti molti virus vanno a infettare

tutti i files con estensione .exe - inoltre vi è la possibilità che qualcuno prepari una trappola per impossessarsi della password

potrebbe per esempio intercettare il file SDA, e inserire nell'eseguibile una backdoor che potrebbe sottrarre la password e/o

prendere il controllo della macchina del destinatario (è molto più facile fare una cosa del genere che violare un files cifrato)

Se tutto questo può sembrare esagerato al navigatore qualunque ricordate che esistono categorie di persone che con il

computer lavorano ($$$) o eseguono studi e ricerche molto delicate..

I punti critici di tutta questa operazione sono quindi due, verificare che quello che è stato spedito sia uguale a quello che

arriva a destinazione e lo scambio della password necessaria alla decrittazione*

* (assurdo allegare la password dell'SDA allo stesso messaggio o a un messaggio successivo se esso viaggia senza cifratura)

Lo scambio della password può avvenire per telefono oppure (modo ancora più sicuro) potete preparare due fogli identici

contententi 31 password tutte diverse, in occasione di un incontro mensile potete consegnarne al collega una copia e per

telefono dirgli " la password del file SDA che ti ho spedito oggi è la numero..." in tal caso si va a vanificare una eventuale

intercettazione ambientale effettuata abusivamente, è più facile e comodo corrompere un tecnico di una società telefonica che

violare un file cifrato con una password decente.

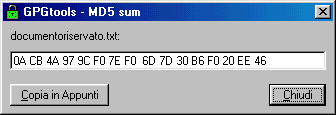

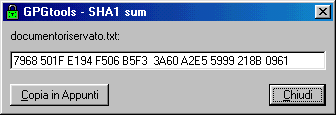

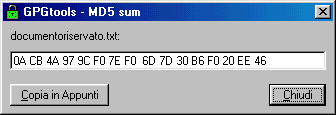

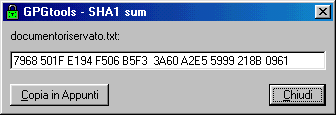

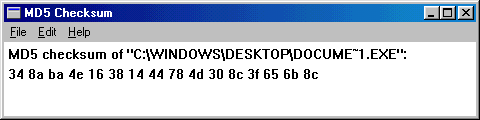

Come

verificare il digest ?

Con

GPGshell è facile verificare il digest (SHA1 o MD5) di un file,

basta selezionarlo e nel menù contestuale destro scegliere

"Impronta MD5" oppure "Impronta SHA1" che sono due metodi diversi ma egualmente validi.

Quando annotate e/o comunicate un checksum ricordate di specificare sempre se è ottenuto con MD5 o SHA1 (o diverso)

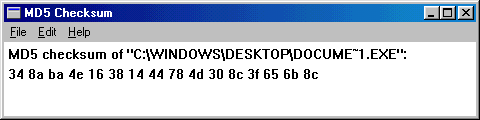

Però potrebbe verificarsi il caso che dall'altra parte non abbiano GPGshell (o altro) magari perchè il collega della filiale non

possiede (o non sa usare) un programma crittografico, in tal caso è facile ovviare con un programma apposito per verificare

il digest (ne esistono molti free) per citarne uno potete fare usare MD5 Checksum 1.04 (free e Open Source ma solo MD5)

Si tratta di un file .zip, estratto il contenuto di questo files si avrà una cartella che contiene il files md5cksum.exe, per verificare

il digest di un file (nel formato MD5) basta fare doppio clic e poi trascinarci dentro il file. (drag&drop)

Altri programmi (tutti Open Source) per verificare il digest sono OpenSSL32 - mdigest - md5summer - wxChecksums

Jacksum (in Java,ben 21 tipi di digest) oppure il piccolo (50Kb) ma ottimo Damn Hasc Calculator (sorgente non disponibile)

Vediamo ora come cifrare, decifrare e firmare dei files con GPGshell, è possibile fare questo in due distinti modi

(scegliete voi quello che vi è più congeniale)

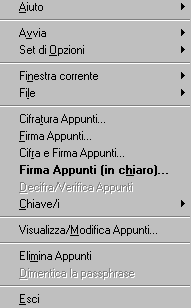

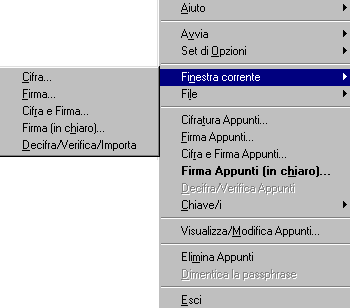

Uno è il cosidetto menù verticale già visto prima, fate click con il tasto destro del mouse sul lucchetto verde di GPGshell posto

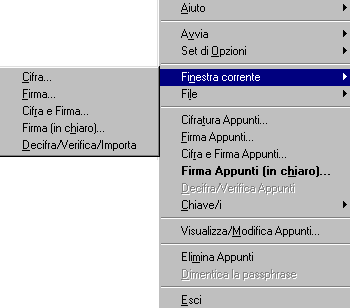

nella Tray e apparso il menù verticale potete scegliere tra:

Finestra corrente :

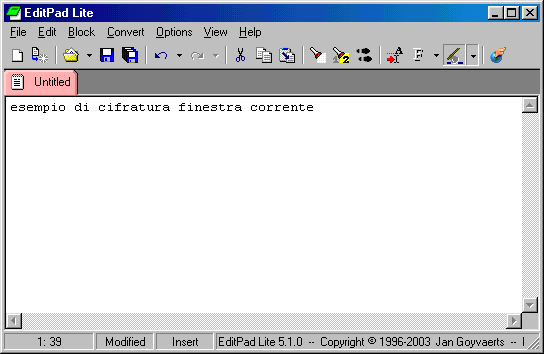

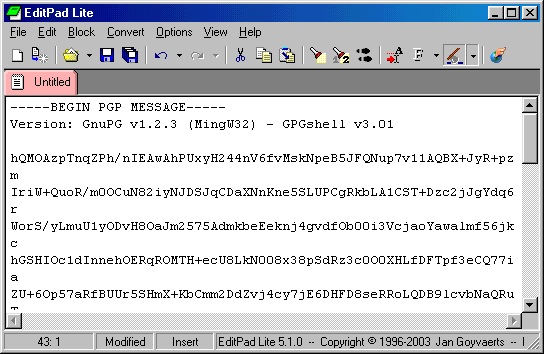

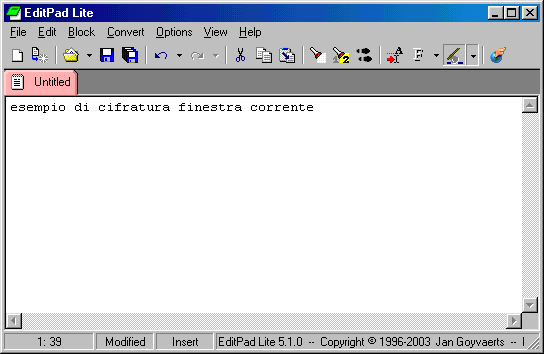

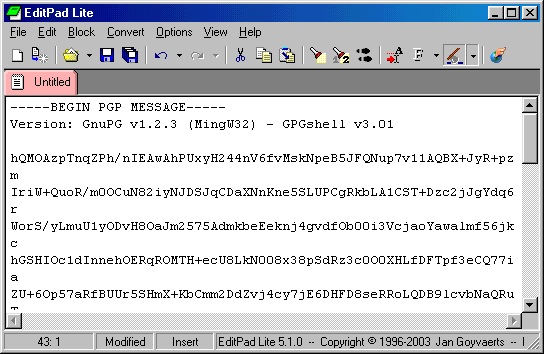

Se un documento è aperto è possibile cifrare tutto quanto (sotto un altro esempio usando Editpad)

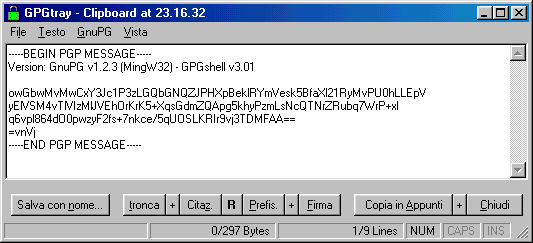

Ecco il risultato, la finestra corrente viene cifrata

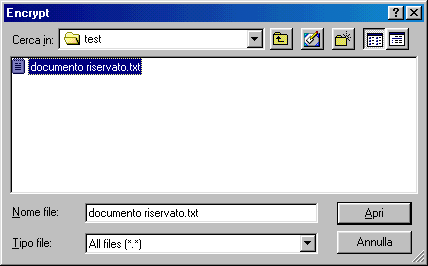

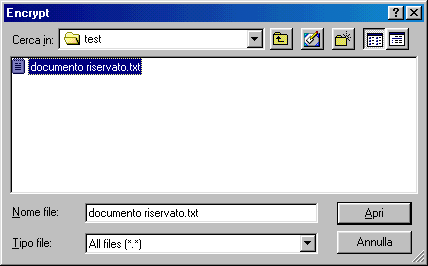

File:

Scegliendo file si apre una finestrella di Windows, dovete dare voi il percorso del files da cifrare/firmare

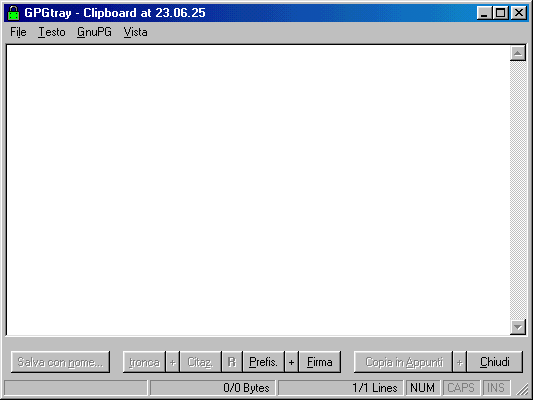

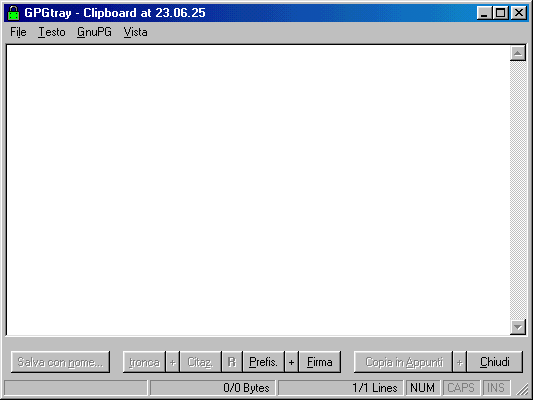

Cifratura appunti

Scegliendo questo potete cifrare del testo presente nella clipboard (in memoria) per poi incollarlo in una diversa finestra

Qui vi può essere di aiuto il visualizzatore degli appunti di GPGshell (io preferisco il programma EditpadLite che è multifinestra)

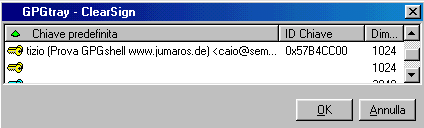

Firma appunti

Idem permette di firmare il contenuto degli appunti presenti in memoria

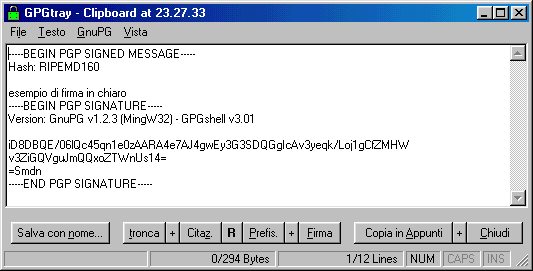

Attenzione, è un tipo di firma che ad alcuni potrebbe apparire inusuale (sotto uno screen di un banale testo firmato)

Cifra e Firma Appunti

Cifratura e Firma in contemporanea del contenuto degli appunti

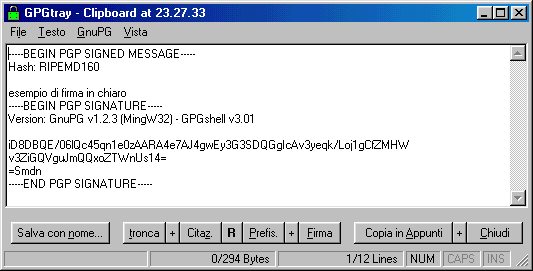

Firma Appunti (in chiaro)

Si tratta della firma classica che la maggior parte di voi conosce, dopo la richiesta di inserimento della pasword il contenuto

degli appunti in memoria viene firmato, a voi poi incollarlo altrove per visualizzarlo.

Decifra/verifica appunti

(selezionabile solo se in memoria c'è qualcosa)

Per decifrare il testo cifrato e eventualmente verificarne la firma

Il modo alternativo per fare tutto questo è usare il menù contestuale destro del mouse

Vediamo nella immagine successiva il documento riservato.txt di cui sopra viene trasformato txt.gpg

Anche l'icona tradizionale associata al documento di testo viene modificata

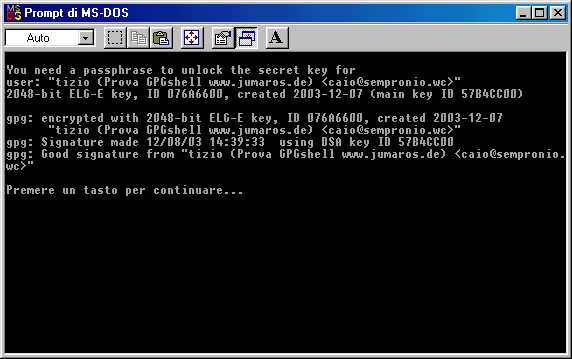

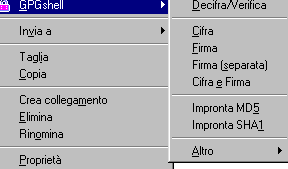

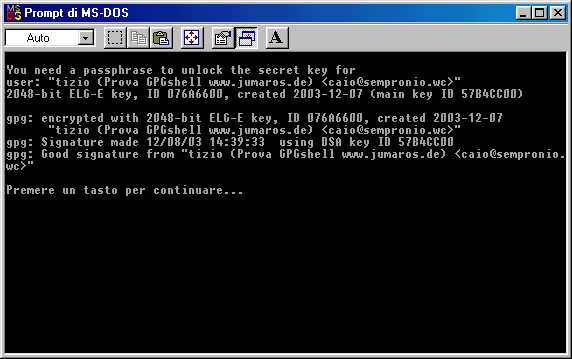

E' comunque possibile cifrare e firmare contemporaneamente un files, in

tal caso al momento di scegliere Decifra/Verifica

vedrete apparire "Good signature from ..." - Notare sotto le due schermate che si differenziano solo per la presenza in

quella di destra di "Decifra/Verifica" (voce presente nel menù solo dopo aver selezionato un files cifrato e/o firmato)

Potete trovare però facilmente aiuto in lingua italiana sui Newsgroup it.comp.sicurezza.pgp e it.comp.sicurezza.crittografia

"Impronta MD5" oppure "Impronta SHA1" che sono due metodi diversi ma egualmente validi.

Quando annotate e/o comunicate un checksum ricordate di specificare sempre se è ottenuto con MD5 o SHA1 (o diverso)

Però potrebbe verificarsi il caso che dall'altra parte non abbiano GPGshell (o altro) magari perchè il collega della filiale non

possiede (o non sa usare) un programma crittografico, in tal caso è facile ovviare con un programma apposito per verificare

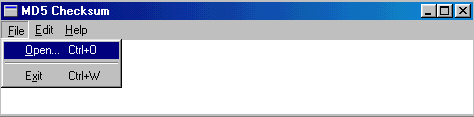

il digest (ne esistono molti free) per citarne uno potete fare usare MD5 Checksum 1.04 (free e Open Source ma solo MD5)

Si tratta di un file .zip, estratto il contenuto di questo files si avrà una cartella che contiene il files md5cksum.exe, per verificare

il digest di un file (nel formato MD5) basta fare doppio clic e poi trascinarci dentro il file. (drag&drop)

Nel caso si abbiano problemi nel

trascinare il file è possibile scegliere menù File - Open

e poi dare il percorso del file di cui

si vuole ottenere il checksum

si vuole ottenere il checksum

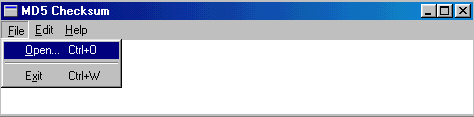

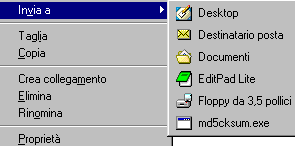

Altra scelta possibile è

selezionare MD5Checksum e nel menù contestuale destro del mouse

scegliere "crea collegamento"

copiare poi questo collegamento nella cartella Send To di Windows si otterà il risultato che vedete nell'immagine seguente.

Si potrà quindi selezionare un file e inviarlo comodamente al programma

copiare poi questo collegamento nella cartella Send To di Windows si otterà il risultato che vedete nell'immagine seguente.

Si potrà quindi selezionare un file e inviarlo comodamente al programma

Altri programmi (tutti Open Source) per verificare il digest sono OpenSSL32 - mdigest - md5summer - wxChecksums

Jacksum (in Java,ben 21 tipi di digest) oppure il piccolo (50Kb) ma ottimo Damn Hasc Calculator (sorgente non disponibile)

Cifrare

e Firmare Files con GPGshell

Vediamo ora come cifrare, decifrare e firmare dei files con GPGshell, è possibile fare questo in due distinti modi

(scegliete voi quello che vi è più congeniale)

Uno è il cosidetto menù verticale già visto prima, fate click con il tasto destro del mouse sul lucchetto verde di GPGshell posto

nella Tray e apparso il menù verticale potete scegliere tra:

Finestra corrente :

Se un documento è aperto è possibile cifrare tutto quanto (sotto un altro esempio usando Editpad)

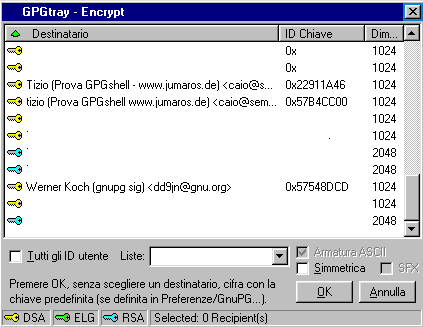

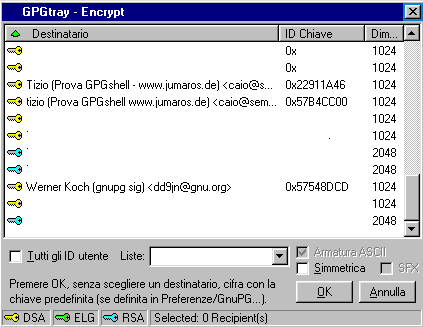

Appare quindi una finestra dove potete

scegliere con che chiave cifrare, se cifrare il messaggio per tutte le

persone presenti

nel portachiavi o se cifrare simmetricamente

nel portachiavi o se cifrare simmetricamente

Ecco il risultato, la finestra corrente viene cifrata

File:

Scegliendo file si apre una finestrella di Windows, dovete dare voi il percorso del files da cifrare/firmare

Cifratura appunti

Scegliendo questo potete cifrare del testo presente nella clipboard (in memoria) per poi incollarlo in una diversa finestra

Qui vi può essere di aiuto il visualizzatore degli appunti di GPGshell (io preferisco il programma EditpadLite che è multifinestra)

Firma appunti

Idem permette di firmare il contenuto degli appunti presenti in memoria

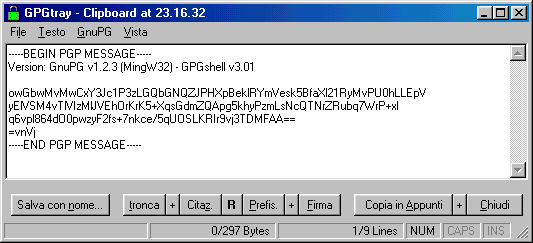

Attenzione, è un tipo di firma che ad alcuni potrebbe apparire inusuale (sotto uno screen di un banale testo firmato)

Cifra e Firma Appunti

Cifratura e Firma in contemporanea del contenuto degli appunti

Firma Appunti (in chiaro)

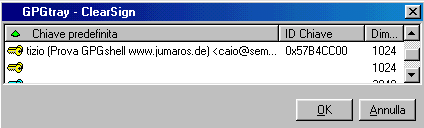

Si tratta della firma classica che la maggior parte di voi conosce, dopo la richiesta di inserimento della pasword il contenuto

degli appunti in memoria viene firmato, a voi poi incollarlo altrove per visualizzarlo.

Per decifrare il testo cifrato e eventualmente verificarne la firma

Il modo alternativo per fare tutto questo è usare il menù contestuale destro del mouse

Vediamo nella immagine successiva il documento riservato.txt di cui sopra viene trasformato txt.gpg

Anche l'icona tradizionale associata al documento di testo viene modificata

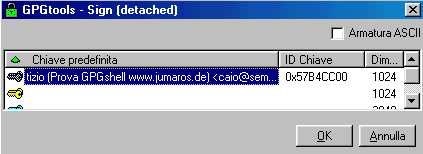

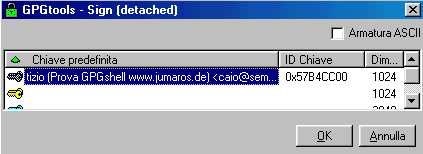

Vediamo ancora un immagine ma questa

volta riguardante una detached signature, cioè una firma

"staccata"

Selezionando lo stesso documento appena cifrato scelgo nel menù contestuale del mouse GPGshell - "Firma staccata"

appare quindi la finestra in cui viene chiesto con che chiave firmare, una volta selezionata la chiave basta premere OK

Selezionando lo stesso documento appena cifrato scelgo nel menù contestuale del mouse GPGshell - "Firma staccata"

appare quindi la finestra in cui viene chiesto con che chiave firmare, una volta selezionata la chiave basta premere OK

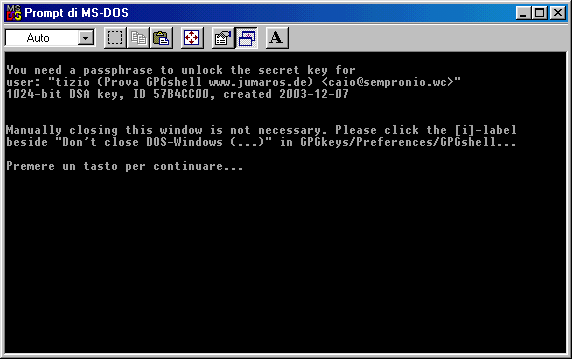

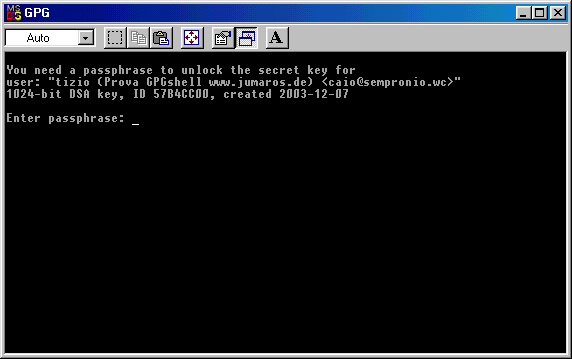

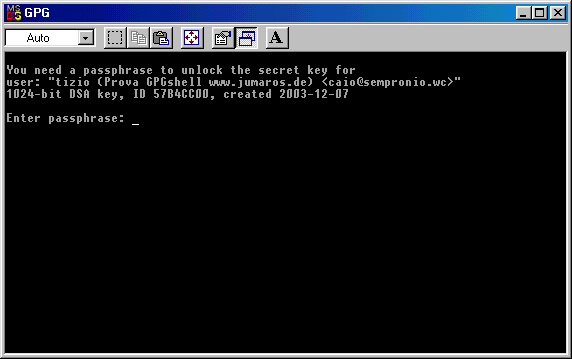

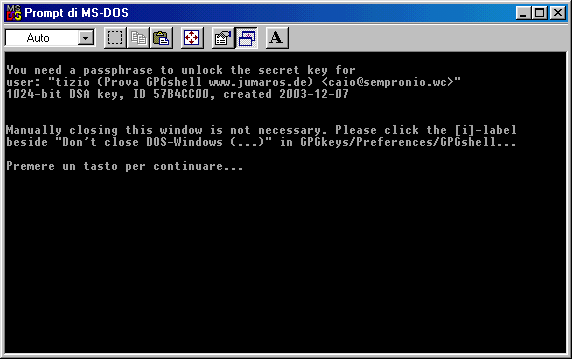

Viene chiesta come solito la passafrase

per sbloccare l'uso della chiave segreta (sempre quando si firma un

files)

Come leggete sopra nella finestra DOS

premendo un tasto qualunque questa viene chiusa

(nelle opzioni è possibile fare in modo ch ela finestra DOS si chiuda in automatico senza alcun intervento da parte vostra)

(nelle opzioni è possibile fare in modo ch ela finestra DOS si chiuda in automatico senza alcun intervento da parte vostra)

Ecco la firma staccata associata al

files documento riservato.gpg (notare l'estensione.sig)

vedrete apparire "Good signature from ..." - Notare sotto le due schermate che si differenziano solo per la presenza in

quella di destra di "Decifra/Verifica" (voce presente nel menù solo dopo aver selezionato un files cifrato e/o firmato)

Dove trovare aiuto

su GPGshell

Siete pregati in ogni caso di non

scrivere a me che (non

faccio Help Desk)Se

osservate l'immagine seguente vedete che esistono (online) le FAQ di

GPGshell e quelle relative ai problemi di installazione.

Sono presenti anche le FAQ su GnuPG - tutti i link proposti sono naturalmente in inglese.

Sono presenti anche le FAQ su GnuPG - tutti i link proposti sono naturalmente in inglese.

Potete trovare però facilmente aiuto in lingua italiana sui Newsgroup it.comp.sicurezza.pgp e it.comp.sicurezza.crittografia